Integra la sicurezza nei flussi di lavoro DevOps CI/CD

Migliora l'efficienza e la consegna sicura del codice per i tuoi sviluppatori con controlli di sicurezza cloud completi integrati nei processi CI/CD esistenti e negli strumenti di cui si fidano i tuoi team.

Risolvi il rischio alla fonte

Individua facilmente la radice delle configurazioni errate e dei rischi di conformità, rilevandoli e correggendoli nel codice, prima di eseguire il provisioning e l'esecuzione dell'infrastruttura cloud in produzione.

Integrazione della pipeline

Scansione IaC e applicazione della Policy as Code

Correzione integrata

Integra la sicurezza nel ciclo di vita di sviluppo del software

Semplifica la sicurezza e lo sviluppo del software

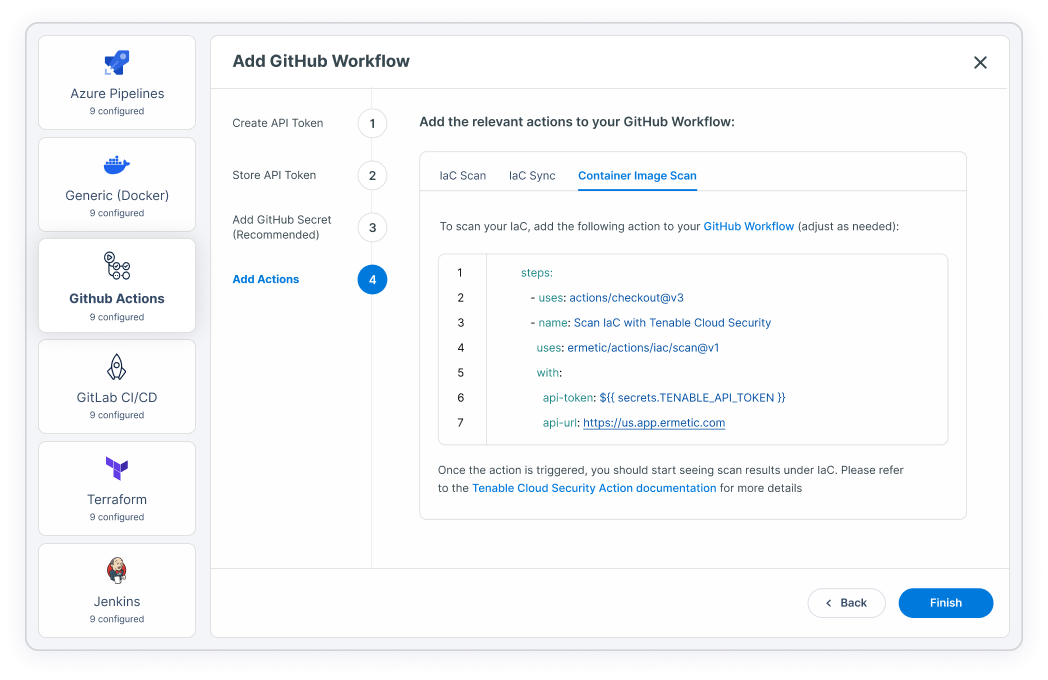

Impedisci che le configurazioni errate si trasformino in incubi per la sicurezza e la conformità con la sicurezza integrata nella prima fase del ciclo di vita dello sviluppo del software (SDLC). Proteggi l'IaC da configurazioni errate, segreti esposti e privilegi in eccesso in modo standardizzato e scalabile sfruttando gli strumenti e le integrazioni ChatOps esistenti, come i task di esecuzione di Terraform Cloud, CloudFormation e Jenkins, BitBucket, CircleCI, GitHub e GitLab.

Inoltre, gli utenti possono allineare la sicurezza dello sviluppo del software cloud a questi tipi di integrazioni:

- Ticketing

- Comunicazione

- SIEM

- Terze parti tramite Webhook

- DSPM

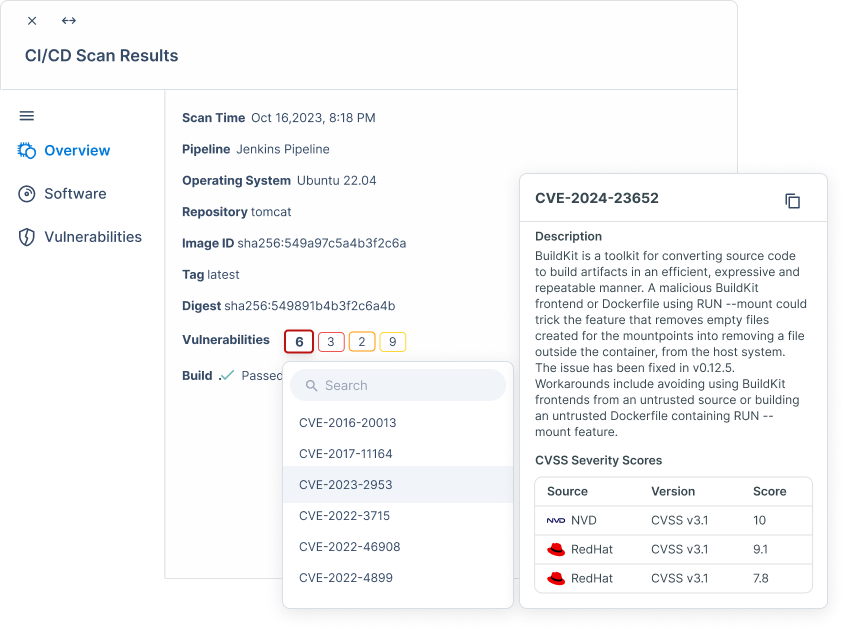

Scansiona le immagini dei container in ogni fase

Convalida e correggi le immagini dei container pubblici prima che vengano create e automatizza i controlli come parte dei processi di compilazione locali. Valuta e assegna priorità al rischio degli artefatti dei container mentre vengono controllati nei registri e automatizza la correzione nelle pipeline CI/CD. Monitora i rischi, comprese le immagini del sistema operativo non aggiornate, le vulnerabilità a livello di sistema operativo, le violazioni dei criteri e le porte esposte nel contesto dell'intera superficie di attacco.

Scopri di piùIntegra la sicurezza nella tua pipeline di sviluppo con Tenable Cloud Security

Scopri di più su Tenable Cloud Security

L'utilizzo dell'automazione [di Tenable Cloud Security] ci ha permesso di eliminare i processi manuali e di eseguire in pochi minuti ciò che avrebbe richiesto mesi di lavoro a due o tre addetti alla sicurezza.

- Tenable Cloud Security

Tenable One

Richiedi una demo

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Grazie

Grazie per l'interesse dimostrato per Tenable One.

Un rappresentante ti contatterà a breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success