Con il supporto avanzato per Nessun Pro, i tuoi team potranno ricevere assistenza tramite telefono, community e chat 24 ore su 24, 365 giorni l'anno. Un livello così avanzato del supporto tecnico ci permette di garantire tempi di risposta alle domande più brevi e una risoluzione più immediata di eventuali problemi.

Caratteristiche del piano di supporto avanzato

Supporto telefonico

Il supporto telefonico è a disposizione di 10 contatti nominativi di riferimento 24 ore su 24, 365 giorni l'anno.

Supporto tramite chat

Il supporto in chat è a disposizione dei contatti nominativi di riferimento accedendo alla Tenable Community 24 ore su 24, 365 giorni l'anno.

Portale di supporto della Tenable Community

Tutti i contatti nominativi di riferimento possono aprire un caso di supporto accedendo alla Tenable Community. Gli utenti possono anche avere accesso alla Knowledge Base, alla documentazione, alle informazioni sulla licenza, ai numeri del supporto tecnico, ecc...; utilizzare la chat dal vivo, porre domande alla community e scoprire suggerimenti e trucchi da altri membri della community.

Tempo di risposta iniziale

P1 critico: < 2 ore

P2 alto: < 4 ore

P3 medio: < 12 ore

P4 informativo: < 24 ore

Contatti di supporto

I contatti di riferimento devono essere sufficientemente esperti nell'uso della tecnologia informatica, devono conoscere il software che è stato acquistato da Tenable e devono avere familiarità con le risorse del cliente monitorate tramite detto software. Devono inoltre saper parlare inglese ed essere in grado di presentare le richieste di supporto in lingua inglese. Devono riuscire a fornire le informazioni richieste da Tenable, che sono necessarie per riprodurre qualsiasi errore possa essersi verificato e per soddisfare le richieste di supporto.

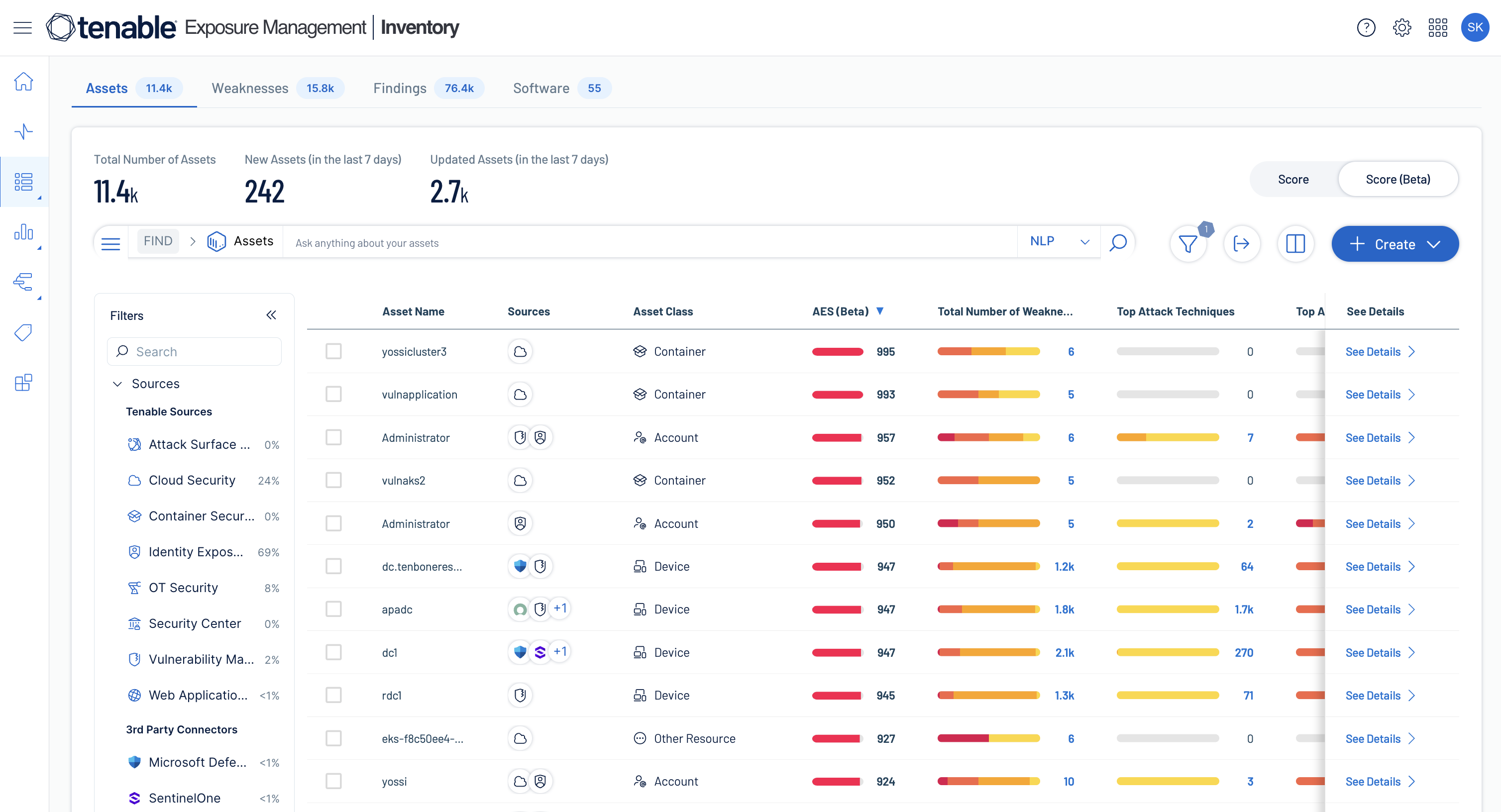

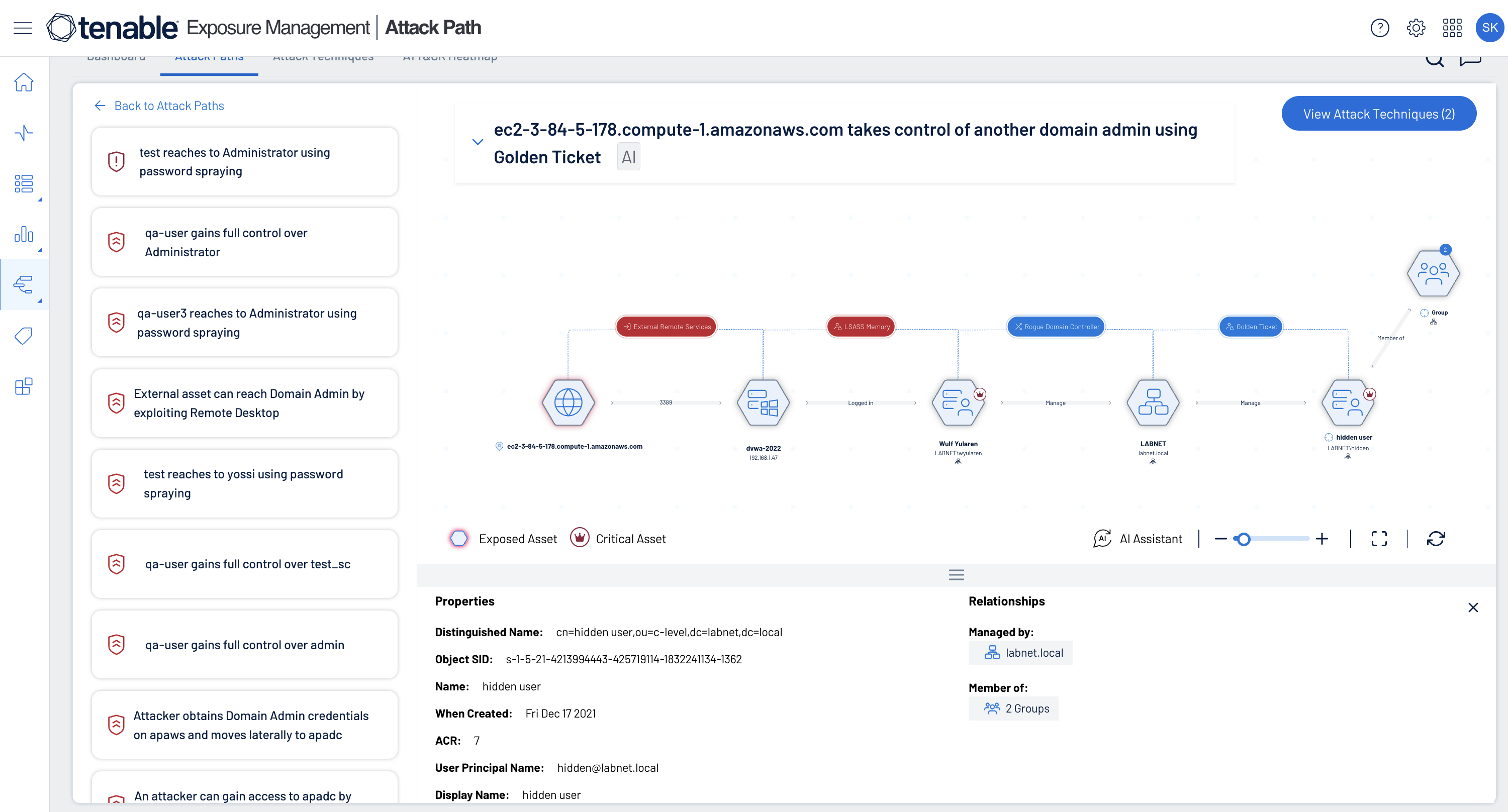

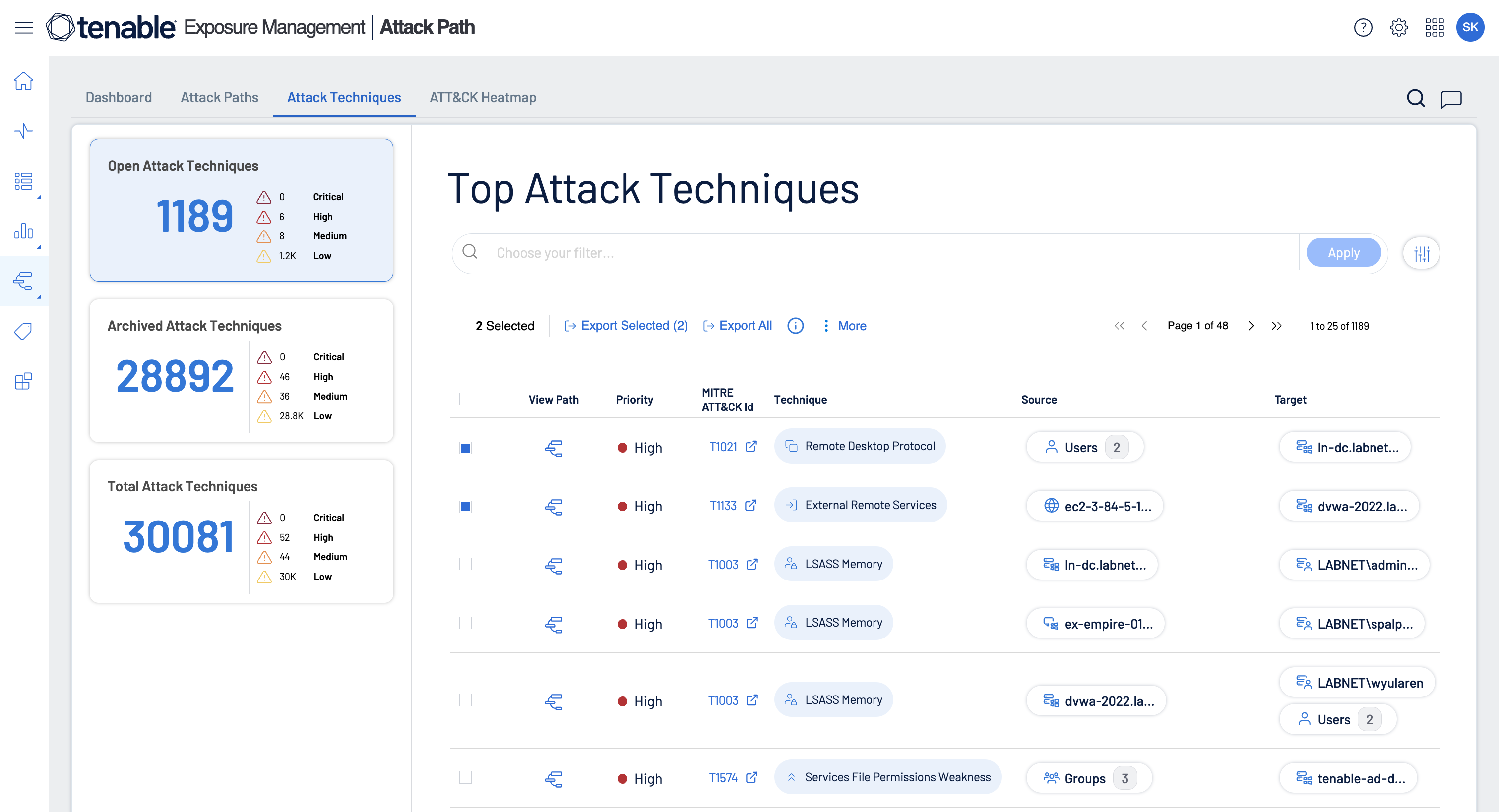

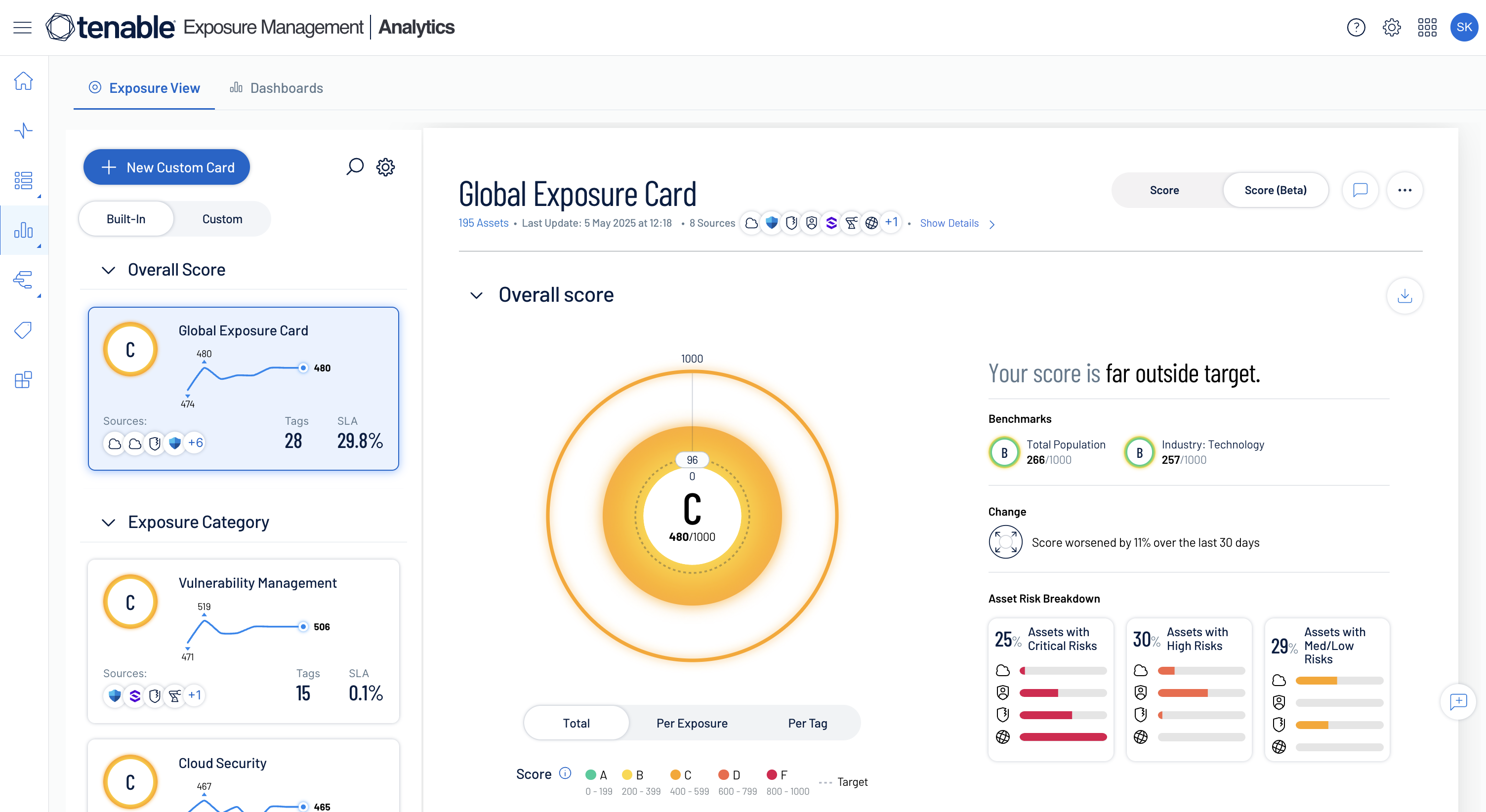

Tenable One

Richiedi una demo

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Grazie

Grazie per l'interesse dimostrato per Tenable One.

Un rappresentante ti contatterà a breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success