Tenable One Cloud Exposure

Previeni le violazioni e riduci il rischio nel cloud colmando le lacune che creano configurazioni errate, autorizzazioni rischiose e vulnerabilità negli ambienti multi-cloud e ibridi, tutto in un'unica potente CNAPP.

Link rapidi

Scopri gli strumenti specializzati di Tenable per la sicurezza del cloud, personalizzati unicamente per il tuo ambiente.

Elimina le esposizioni del cloud con la visibilità e il contesto negli ambienti multi-cloud

Trova, prioritizza e riduci i rischi di sicurezza del cloud con accuratezza e competenza

Scegli Tenable One Cloud Exposure, parte della Tenable One Exposure Management Platform, per ottenere informazioni approfondite su tutte le risorse cloud, tutte le identità e tutti i rischi. Estendi la gestione dell'esposizione per proteggere l'intera superficie di attacco, compresi gli ambienti multi-cloud e ibridi.

Recensioni su Tenable One Cloud Exposure

Tenable è stata nominata "Customers’ Choice" nel report 2025 Gartner® Peer Insights™ Voice of the Customer for Vulnerability Assessment

tenable one

Disponibile con Tenable One: l'unica piattaforma al mondo di gestione delle esposizioni basata sull'IA

Tenable One risolve la sfida centrale della sicurezza moderna: un approccio profondamente diviso nell'individuare e combattere il rischio informatico. Eliminiamo i rischi unificando la visibilità, le informazioni e le azioni relative alla sicurezza su tutta la superficie di attacco per esporre e colmare rapidamente le lacune. I clienti utilizzano Tenable One per eliminare le debolezze informatiche principali e proteggersi dagli attacchi alle infrastrutture IT e agli ambienti cloud, compresi gli asset più critici.

Domande frequenti su CNAPP

-

Dove trovo la documentazione e le note di rilascio di Tenable Cloud Exposure Management?

-

La documentazione tecnica dei prodotti Tenable è disponibile qui: https://docs.tenable.com. È necessario accedere all'account Tenable Cloud Exposure Management per visualizzare le note di rilascio e la documentazione. Contatta un rappresentante Tenable per l'accesso alla documentazione tecnica e alle note di rilascio.

-

Qual è la differenza tra Tenable Cloud Exposure Management e Tenable One?

-

È possibile acquistare Cloud Exposure Management come prodotto standalone o come parte della Tenable One Exposure Management Platform. Utilizzato insieme a Tenable One, Tenable Cloud Exposure Management fornisce una visione completa di tutto l'ambiente IT, che comprende reti tradizionali, server on-premise, tecnologia operativa e cloud pubblici. Con l'acquisto di Tenable Cloud Exposure Management come parte di Tenable One, le organizzazioni possono consolidare gli acquisti Tenable in un unico contratto e accedere a funzionalità aggiuntive, come le visualizzazioni dell'esposizione.

-

Con quali strumenti cloud e nativi del cloud si integra Tenable Cloud Exposure Management?

-

Tenable Cloud Exposure Management si integra con tutti i principali provider di cloud (AWS, Azure, GCP) oltre a una serie di provider di servizi cloud come AWS Control Tower ed Entra ID. Integra Tenable Cloud Exposure Management ai tuoi strumenti di ticketing, notifica e SIEM per supportare la creazione di ticket e l'invio di notifiche push e utilizza strumenti di comunicazione standard come Jira, Slack, Microsoft Teams e strumenti di integrazione e-mail per estendere lo strumento all'interno dell'organizzazione.

-

Quali fornitori di identità supporta Tenable Cloud Exposure Management?

-

Tenable Cloud Exposure Management si integra con numerosi IdP, tra cui Entra ID, Google Workspace, Okta, OneLogin e Ping Identity. Le integrazioni IdP rivelano un inventario completo degli utenti e dei gruppi federati associati agli account cloud e forniscono analisi delle autorizzazioni e informazioni sulle identità.

-

In che modo Tenable Cloud Exposure Management protegge i miei dati?

-

Tenable garantisce la sicurezza dei carichi di lavoro, utilizzando una solida crittografia e controlli di accesso per salvaguardare i dati sensibili. Limita le autorizzazioni eccessive e la concessione di accessi di lunga durata. Tenable protegge i dati sensibili riducendo il raggio di azione in caso di violazione. Per maggiori informazioni su come Tenable Cloud Exposure Management garantisce la protezione dei dati e la privacy dell'ambiente cloud specifico, contatta il rappresentante Tenable.

-

Posso utilizzare Tenable Cloud Exposure Management senza coinvolgere terze parti?

-

Sì. Gli utenti di Tenable Cloud Exposure Management possono acquistare la scansione nell'account come componente aggiuntivo per l'ambiente. Questa funzionalità supporta la scansione in loco dei carichi di lavoro per le organizzazioni che sono tenute a rispettare norme e regolamenti sulla privacy dei dati. La scansione in-account viene eseguita nell'account cloud e i dati non lasciano mai l'ambiente.

-

Come posso acquistare Tenable Cloud Exposure Management?

-

Per acquistare Tenable Cloud Exposure Management puoi rivolgerti al partner certificato locale o contattare il rappresentante Tenable. Clicca qui per richiedere una demo di Tenable Cloud Exposure Management

-

Tenable Cloud Exposure Management supporta la sicurezza shift-left e IaC?

-

Tenable Cloud Exposure Management integra la sicurezza direttamente nella pipeline di sviluppo analizzando i modelli IaC, compresi i manifesti di Terraform, CloudFormation e Kubernetes, alla ricerca di configurazioni errate, lacune nella conformità e violazioni delle policy. L'approccio shift-left individua i rischi alla fonte, riducendo il volume di costose correzioni in seguito e creando un flusso di lavoro di sicurezza condiviso tra i team DevOps e SecOps.

-

Quali fattori prende in considerazione Tenable Cloud Exposure Management per assegnare la priorità ai flussi di lavoro di correzione nel cloud?

-

Tenable Cloud Exposure Management usa un modello di rischio contestuale che pondera tre dimensioni:

- Rilevamento delle minacce e intelligence: Esiste sfruttamento attivo o una proof of concept nota per la vulnerabilità?

- Contesto di esposizione: La risorsa interessata è accessibile pubblicamente, ha privilegi eccessivi o è collegata ad altre debolezze che creano una combinazione dannosa?

- Criticità degli asset: La risorsa archivia dati regolamentati (PII/NPI), supporta servizi che generano entrate o opera in un ambiente di produzione?

Mettendo insieme questi fattori, i team vanno oltre i punteggi di gravità generici e si concentrano sulla correzione su ciò che mette effettivamente a rischio l'azienda e su quale sia la sua reale esposizione.

-

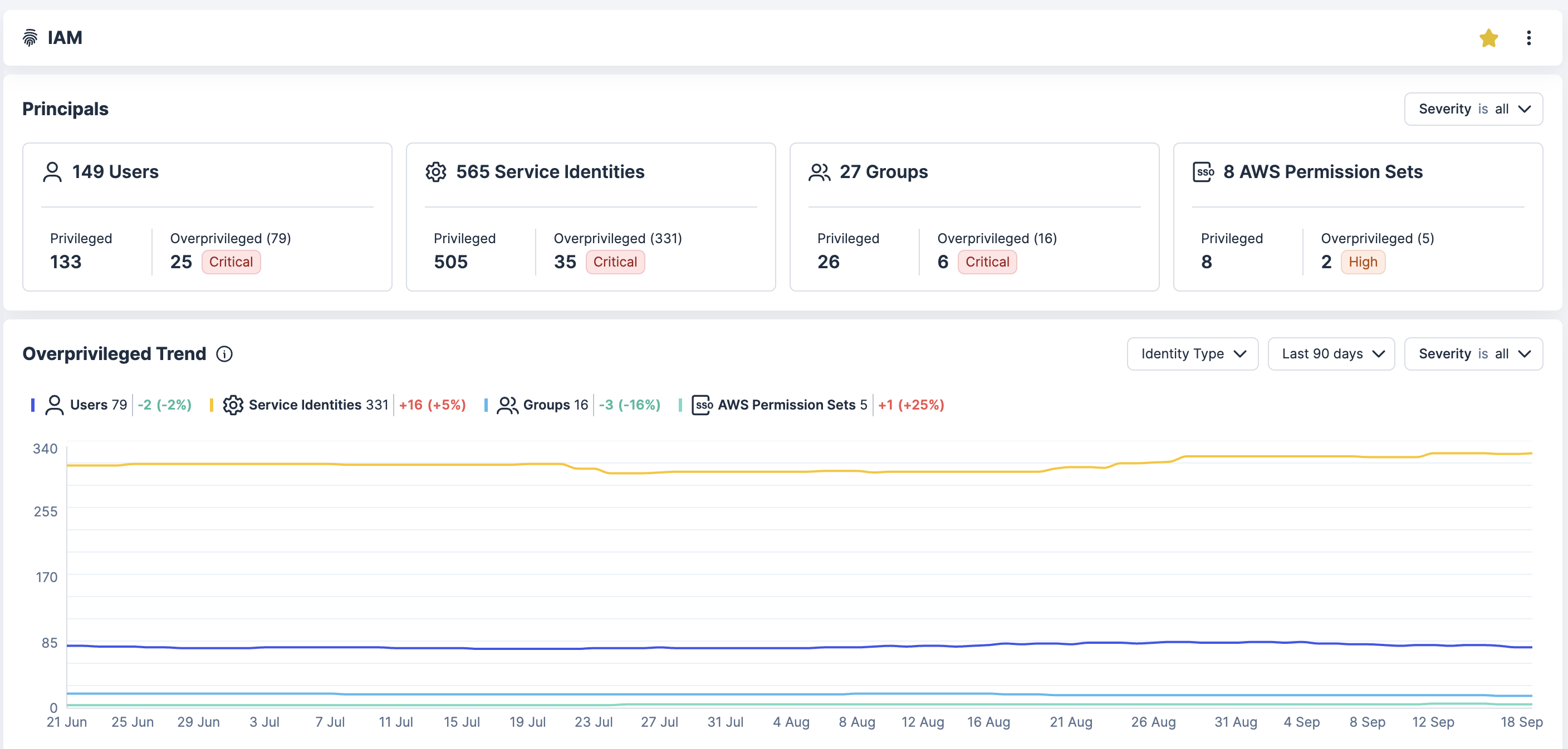

Quali strumenti offre Tenable Cloud Exposure Management per gestire i rischi di identità e accesso nel cloud?

-

Tenable Cloud Exposure Management include una funzionalità CIEM integrata che analizza continuamente i diritti su AWS, Azure e GCP. Mappa le autorizzazioni effettive per rivelare le combinazioni dannose e i percorsi di attacco nascosti, segnala gli accessi obsoleti o troppo ampi e supporta i controlli di accesso JIT (Just-in-Time) per applicare il privilegio minimo. I flussi di lavoro di correzione automatizzati aiutano i team di sicurezza a dimensionare correttamente le autorizzazioni su larga scala senza interrompere la velocità di sviluppo.

_EasiestSetup_EaseOfSetup.png)

Tenable One

Richiedi una demo

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Grazie

Grazie per l'interesse dimostrato per Tenable One.

Un rappresentante ti contatterà a breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success