Vista dell'ecosistema del rischio di sicurezza del cloud

Sfrutta la gestione dell'esposizione per assegnare la priorità ai rischi di sicurezza del cloud in modo nativo con il resto dell'ecosistema di sicurezza informatica. Tenable Cloud Security, integrato in modo nativo con Tenable One, offre una visibilità unificata degli ambienti IT tradizionali e cloud per correlare i rischi nell'intera infrastruttura.

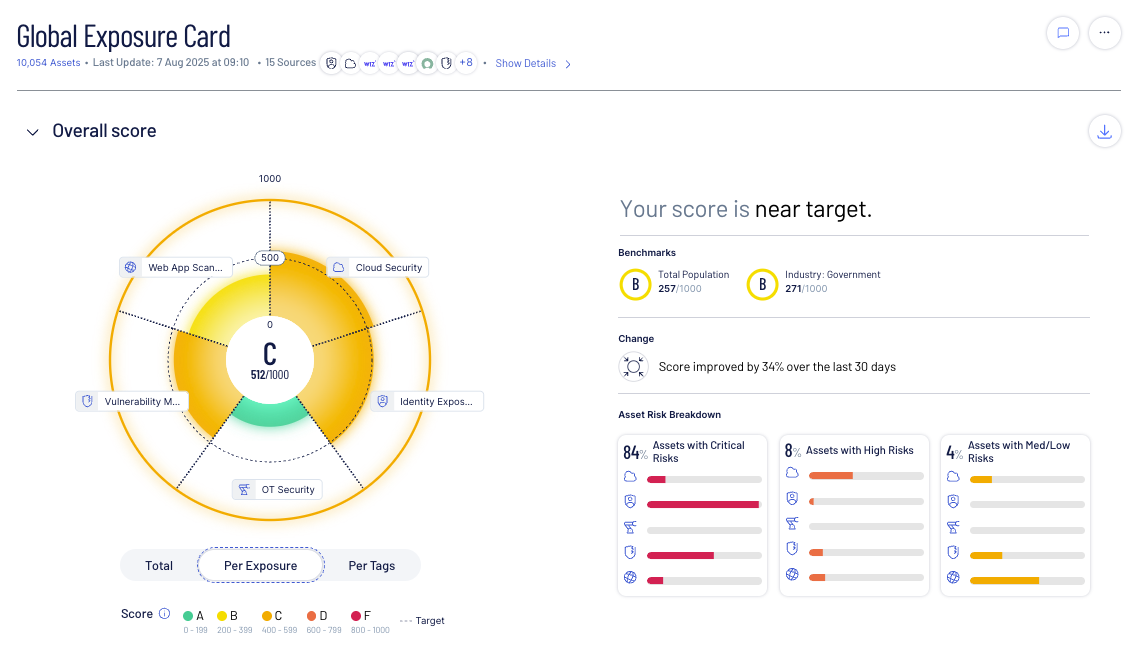

Ottenere una visione unificata del rischio

Assegna la priorità alle minacce in base alla sfruttabilità e all'impatto aziendale nell'intera superficie di attacco

Correlazione del rischio unificato

Prioritizzazione condivisa

Contesto dallo sviluppo al runtime

Identity-aware e applicazione dei privilegi minimi

Report di livello dirigenziale e allineamento strategico

Tenable Cloud Security non tratta il rischio del cloud come un dominio isolato

La piattaforma di sicurezza del cloud si integra direttamente alla tua strategia di gestione dell'esposizione in modo da poter comprendere, prioritizzare e ridurre il rischio informatico in tutta la superficie di attacco.

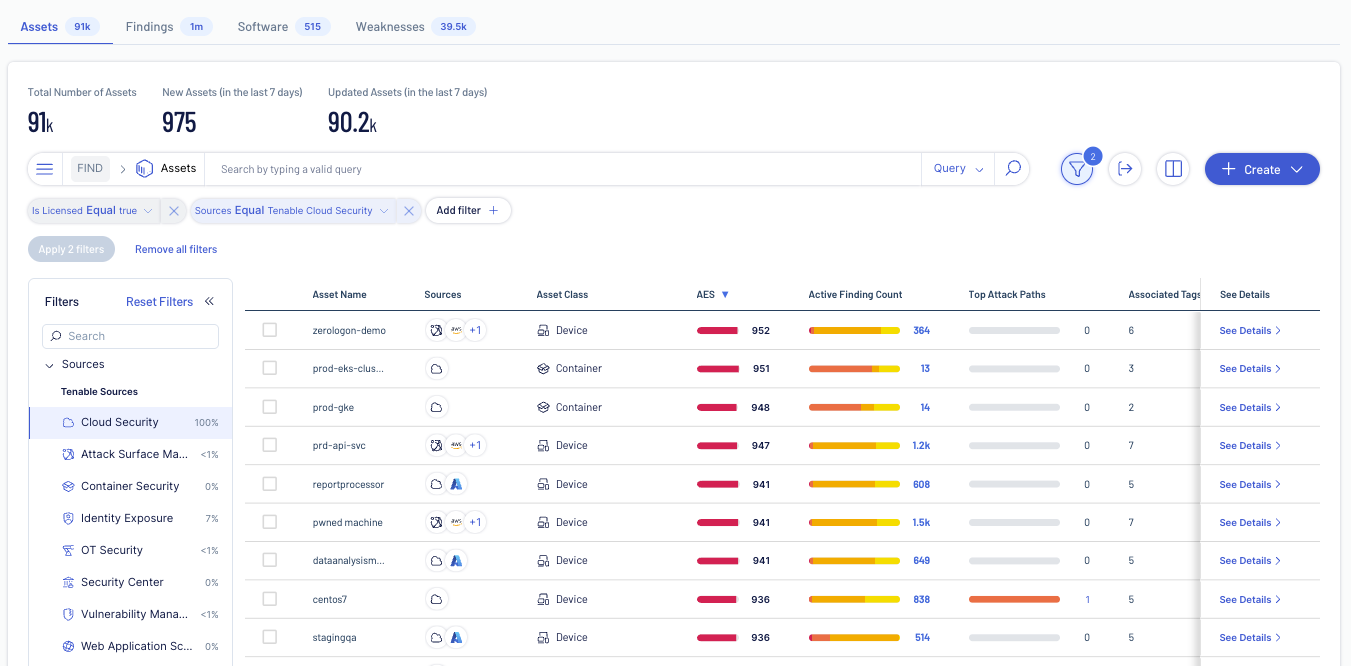

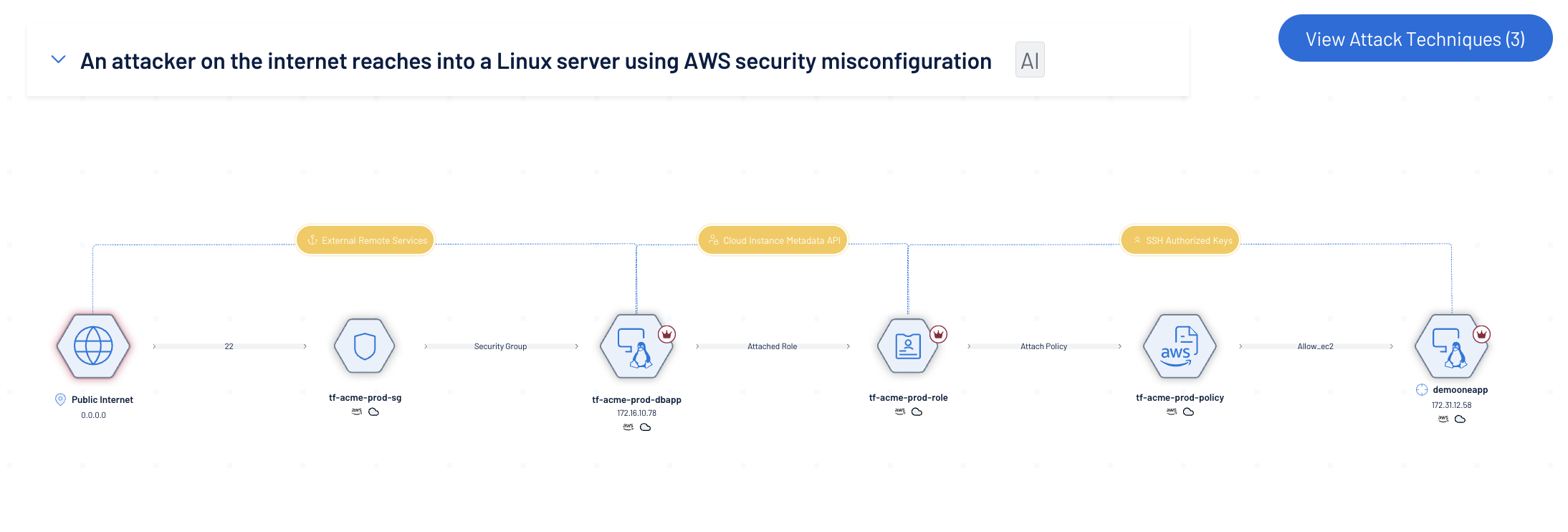

Ottieni una correlazione del rischio unificato degli ambienti

Metti in correlazione vulnerabilità, configurazioni errate e rischi di sicurezza del cloud legati all'identità per identificare combinazioni dannose e percorsi di attacco reali, fornendo una visibilità unificata dei percorsi di attacco nell'ambiente ibrido.

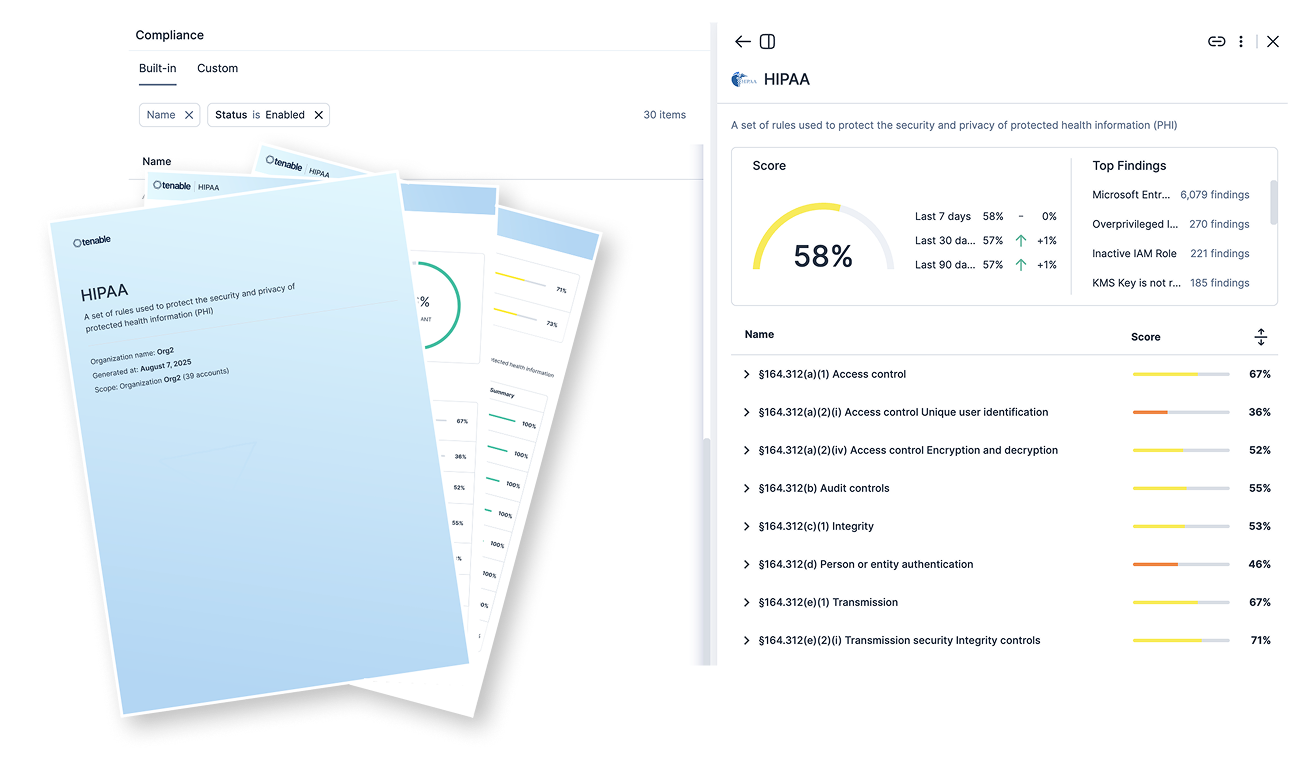

Prioritizza i rischi in base alla sfruttabilità e all'impatto

Utilizza un modello di punteggio normalizzato che unisca sfruttabilità, criticità degli asset e percorsi di accesso per prioritizzare i rischi più pericolosi nel tuo ecosistema tramite un modello di gestione dell'esposizione comune.

Semplifica la correzione dallo sviluppo fino al runtime

Identifica i rischi dall'Infrastructure as Code ai carichi di lavoro distribuiti per assicurare la visibilità su tutto il ciclo di vita. Rileva i problemi tempestivamente e correggi più velocemente grazie al contesto end-to-end, inoltre, collega le informazioni nella scansione dell'Infrastructure as Code e nella pipeline CI/CD.

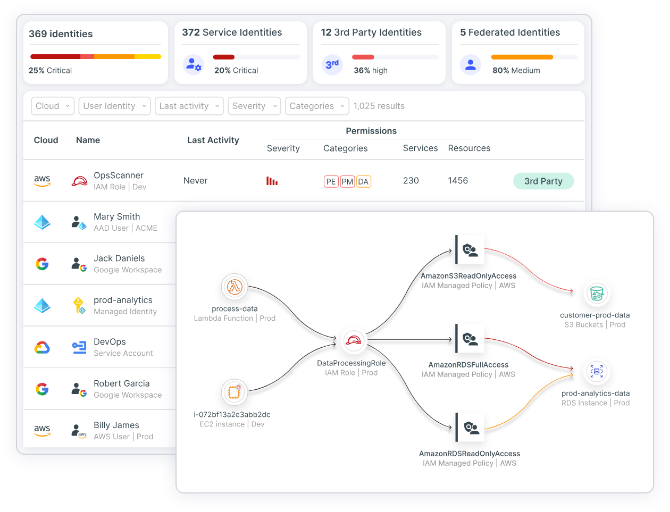

Applica privilegi minimi con i controlli dell'accesso identity-aware

Visualizza le combinazioni dannose e applica l'accesso con privilegi minimi utilizzando la gestione dell'infrastruttura cloud e dei diritti (CIEM) integrata. Elimina le autorizzazioni eccessive e riduci i rischi di movimento laterale e interno.

Scopri di più su Tenable Cloud Security

L'utilizzo dell'automazione [di Tenable Cloud Security] ci ha permesso di eliminare i processi manuali e di eseguire in pochi minuti ciò che avrebbe richiesto mesi di lavoro a due o tre addetti alla sicurezza.

- Tenable Cloud Security

Tenable Cloud Security

Elimina l'esposizione del cloud con la piattaforma di sicurezza del cloud interattiva.

Tenable One

Richiedi una demo

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Grazie

Grazie per l'interesse dimostrato per Tenable One.

Un rappresentante ti contatterà a breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success