Agenti Tenable

Esponi ed elimina le vulnerabilità su tutti gli asset con gli agenti Tenable

Distribuisci uno scanner leggero sugli endpoint e su altri dispositivi transitori per estendere la copertura della scansione ed esporre le vulnerabilità.

Ottieni una maggiore visibilità su tutti gli asset per affrontare le vulnerabilità critiche

Conosci gli asset transitori

Ottieni visibilità sugli endpoint o su altri dispositivi transitori.

Esponi le vulnerabilità degli endpoint

Identifica vulnerabilità, configurazioni errate e malware sugli host installati dagli agenti.

Elimina le lacune delle scansioni tradizionali

Estendi la copertura della scansione per ottenere visibilità su tutti gli asset.

Vantaggi degli agenti Tenable

Estendi la copertura della scansione

Ottieni informazioni sulle vulnerabilità in aree in cui non è possibile o pratico effettuare scansioni di rete tradizionali. Raccogli dati sulla sicurezza, sulla conformità e sulle vulnerabilità dagli asset su cui è difficile effettuare scansioni, come gli endpoint e altri dispositivi transitori, e inviali alle soluzioni di gestione delle vulnerabilità di Tenable per l'analisi.

Esegui scansioni rapide di endpoint e altri dispositivi transitori

Non preoccuparti di escludere gli asset che sono offline durante una finestra di scansione o che non sono connessi alla rete. Installa l'agente localmente su un endpoint o su qualsiasi altro host: laptop, sistema virtuale, desktop e/o server. Esegui l'agente come servizio su ogni asset, in modo che gli utenti non amministrativi non possano disabilitarlo.

Semplifica la gestione delle credenziali

Installa gli agenti Tenable nell'account SYSTEM locale in Windows o nella directory root nei sistemi operativi basati su Unix. Gli agenti non hanno bisogno delle credenziali di host. Ereditano le autorizzazioni dell'account utilizzato per l'installazione per eseguire scansioni con credenziali, anche se le credenziali del sistema cambiano.

Domande frequenti

-

Quando devo utilizzare gli agenti Tenable?

-

La maggior parte delle organizzazioni utilizza un mix di scansioni agent-based e agentless nei propri programmi di gestione delle vulnerabilità. Gli agenti Tenable forniscono una parte della copertura di una scansione di rete tradizionale, ma offrono funzionalità interessanti in alcuni scenari, tra cui:

- Scansione di endpoint transitori che non sono sempre connessi alla rete locale: Scansione di endpoint transitori che non sono sempre connessi alla rete locale. Con la scansione di rete tradizionale basata su pianificazione, questi dispositivi vengono spesso persi, causando lacune nella visibilità. Gli agenti Tenable consentono ai team di sicurezza di eseguire controlli di conformità affidabili e verifiche sulle vulnerabilità localmente su questi dispositivi, fornendo visibilità dove prima non c'era.

- Scansione di asset per i quali non si dispone di credenziali o non è possibile ottenerle facilmente: un agente Tenable installato localmente può eseguire controlli locali.

- Miglioramento generale delle prestazioni della scansione: poiché gli agenti operano in parallelo utilizzando le risorse locali per eseguire i controlli locali, questo riduce la scansione di rete ai soli controlli della rete remota, accelerando i tempi di completamento della scansione.

-

Quali piattaforme supportano gli agenti Tenable?

-

Gli agenti Tenable attualmente supportano una varietà di sistemi operativi, tra cui:

- Amazon Linux

- CentOS

- Debian Linux

- OS X

- Red Hat Enterprise Linux

- Ubuntu Linux

- Windows Server 2008 e 2012 e Windows 7, 8, 10

- macOS

Per vedere le informazioni più aggiornate e le versioni specifiche supportate, consulta la pagina di download degli agenti Tenable.

-

Che cos'è il punteggio di Cyber Exposure Score (CES) e come viene calcolato?

-

Gli agenti Tenable funzionano sia con Tenable Vulnerability Management (VM) sia con Tenable Security Center (SC) e/o Tenable Security Center Plus. È possibile distribuire e gestire gli agenti Tenable direttamente dalla console di Tenable Vulnerability Management. La gestione degli agenti Tenable da utilizzare con SC o SC Plus richiede Agent Manager On-Prem.

-

Qual è il consumo di risorse degli agenti Tenable?

-

Il sovraccarico delle prestazioni di un agente Tenable è esiguo e consente di ridurre al minimo il sovraccarico complessivo della rete. Gli agenti utilizzano le risorse locali per eseguire la scansione del sistema o del dispositivo in cui si trovano invece di consumare risorse di rete per scopi di scansione.

-

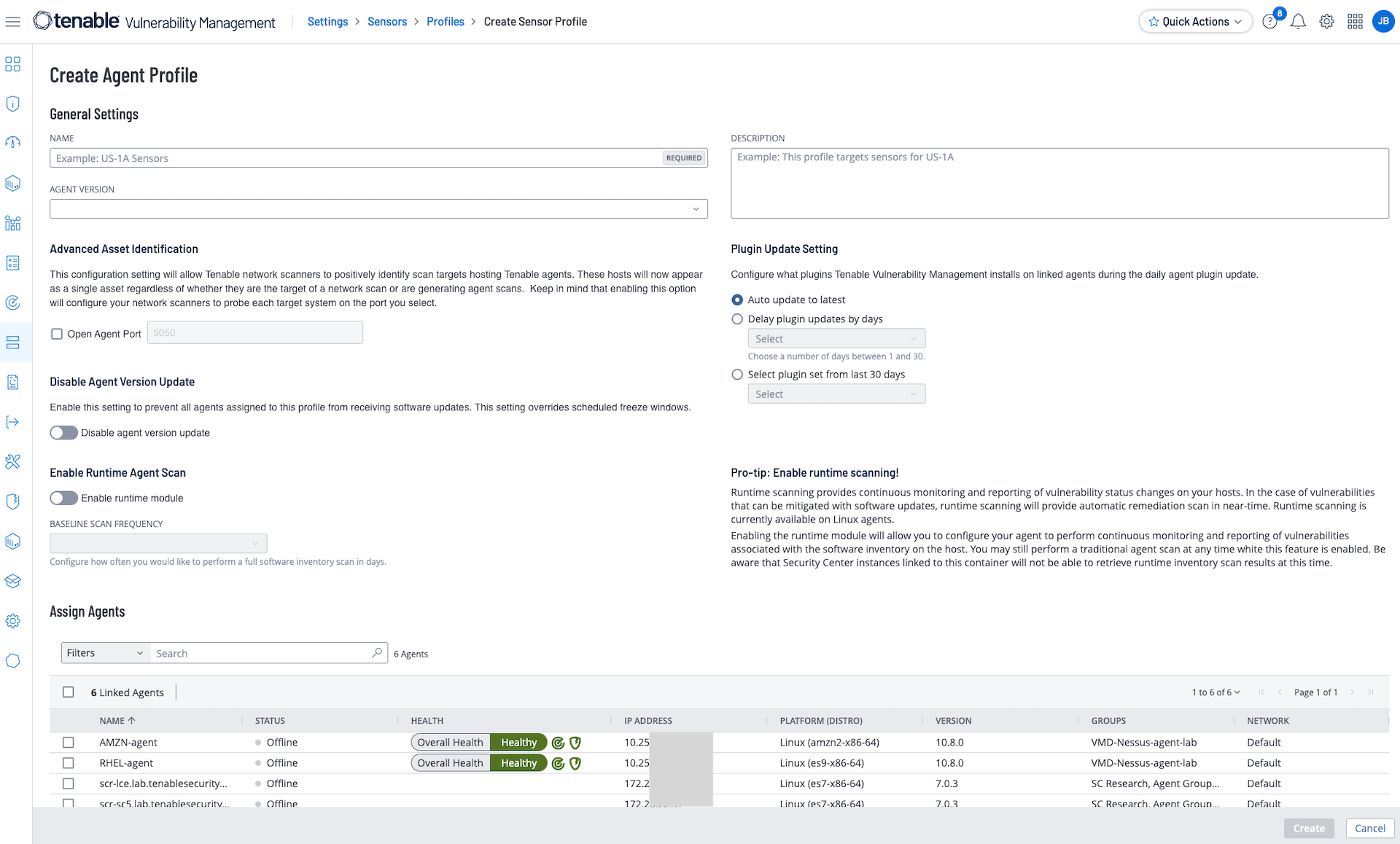

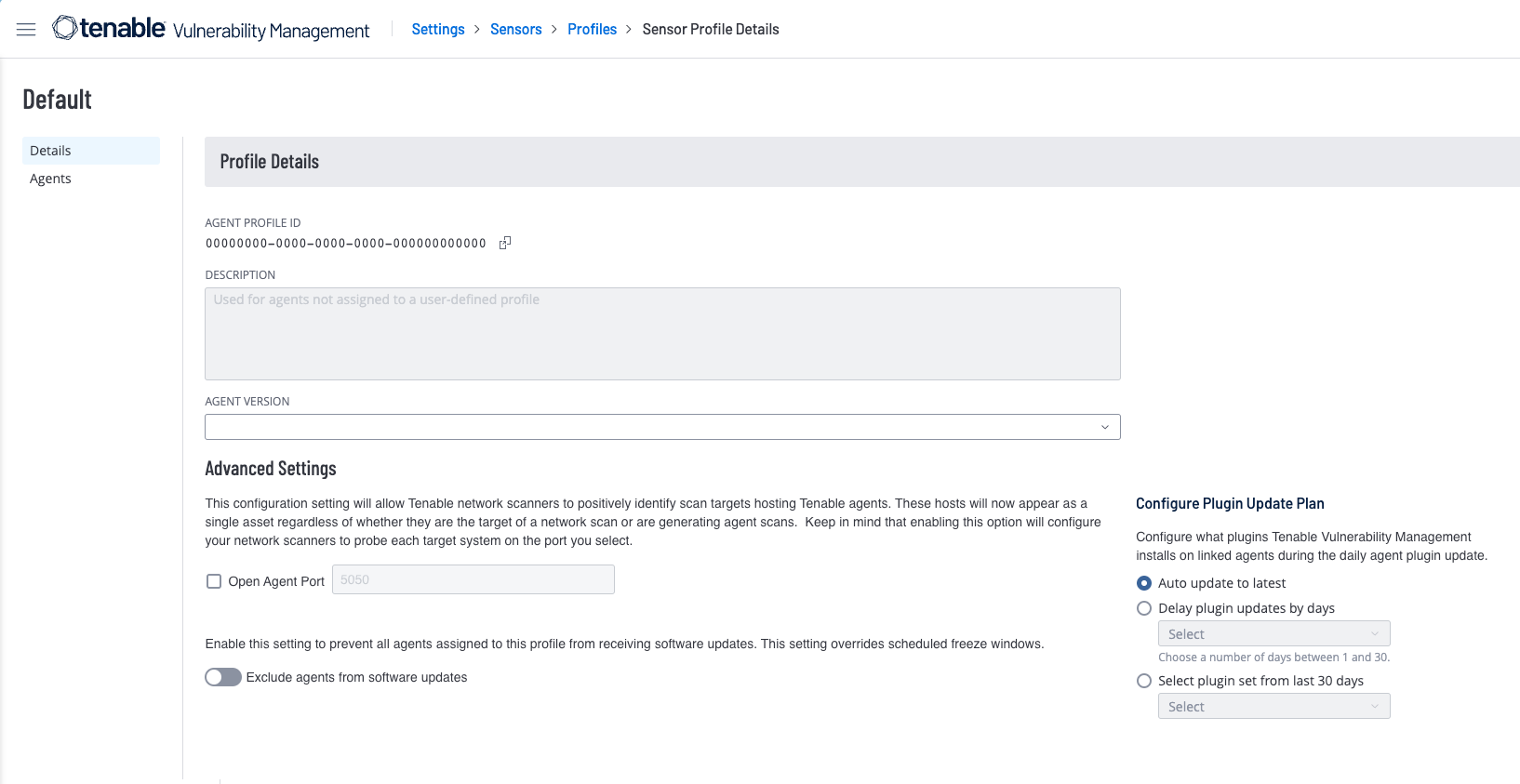

Come vengono aggiornati gli agenti Tenable?

-

È possibile distribuire gli agenti Tenable utilizzando la maggior parte dei sistemi di gestione del software e aggiornarli automaticamente una volta distribuiti.

-

È possibile rivedere i risultati delle scansioni degli agenti Tenable che hanno terminato la scansione prima del completamento della pianificazione?

-

Sì.

-

Con quale frequenza gli agenti Tenable si connettono?

-

Gli agenti Tenable si connettono utilizzando un metodo scaglionato in base al numero di agenti collegati a Tenable Vulnerability Management o a On-Prem Agent Manager. La frequenza di connessione parte da 30 secondi e può variare fino a 2.000 secondi. Tenable Vulnerability Management/On-Prem Agent Manager si regola in base al carico del sistema di gestione (numero di agenti).

-

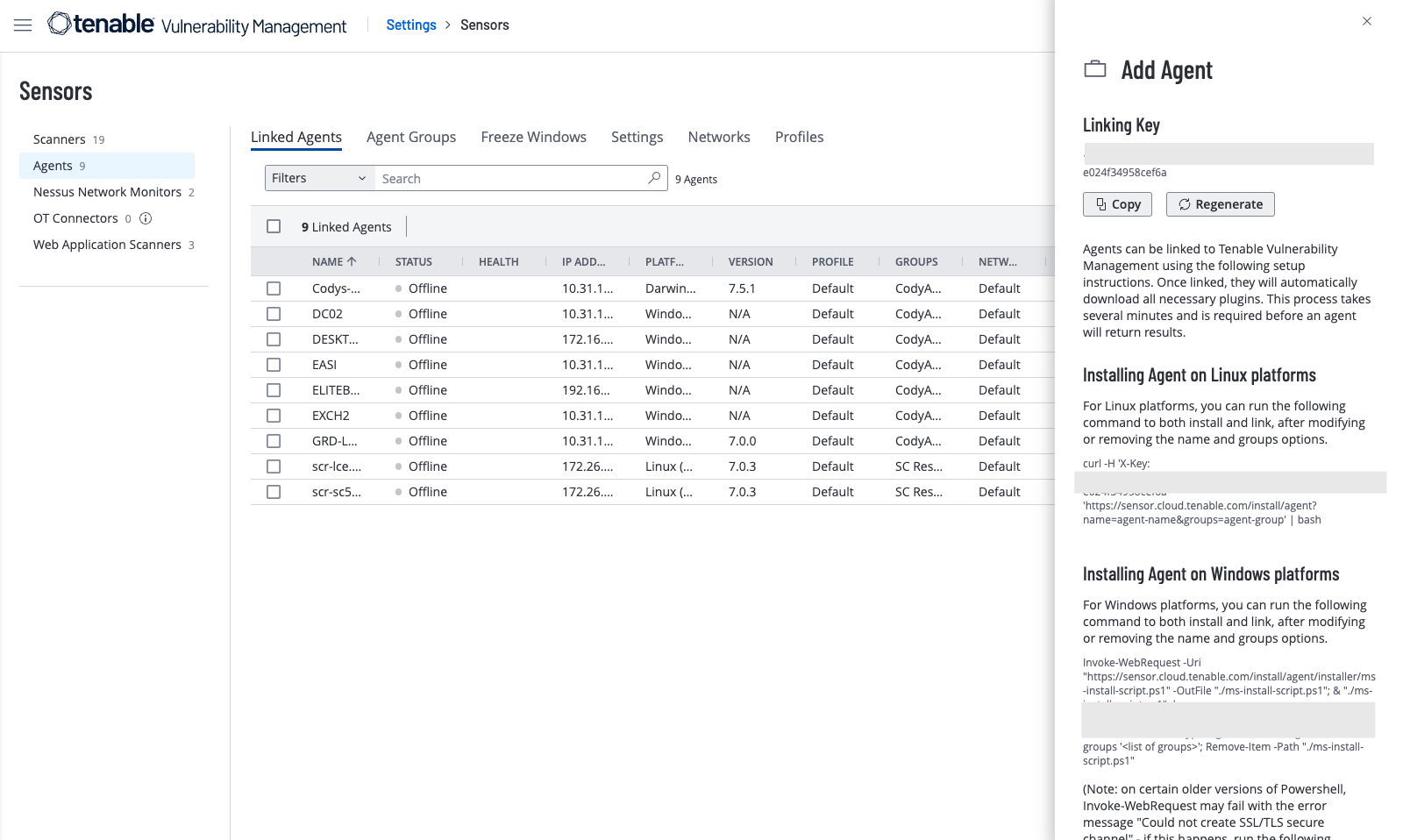

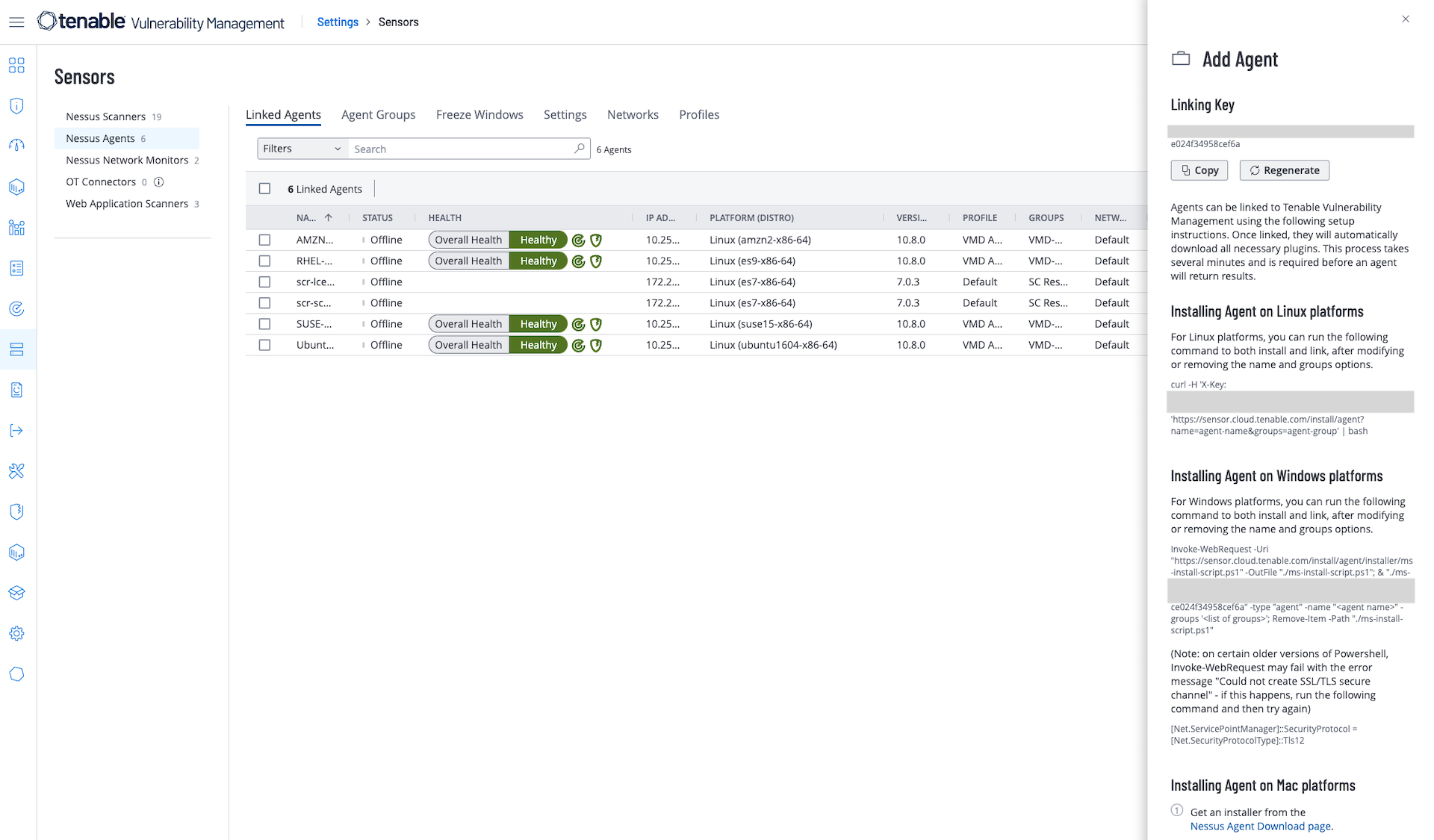

Posso vedere quali agenti Tenable si sono connessi e quali no?

-

L'interfaccia di gestione dell'agente riporta una serie di dettagli relativi alla gestione dell'agente, come l'ora dell'ultimo controllo e dell'ultima scansione effettuati.

-

Quali privilegi richiede l'agente Tenable per l'esecuzione?

-

L'agente Tenable viene eseguito con l'account del sistema locale. Devi disporre di privilegi sufficienti per installare il software che viene eseguito con questo account.

-

Un utente può disabilitare l'agente su portatile o su desktop?

-

Sì, se l'utente dispone di privilegi amministrativi sul proprio sistema.

-

Posso esportare un report mentre è in esecuzione una scansione pianificata?

-

No. La scansione deve essere completata prima di poter esportare un rapporto.

-

L'agente Tenable può lasciare un rapporto sul desktop dell'utente (ad esempio, un grafico, un punteggio, ecc.)?

-

No. Gli agenti Tenable inviano i risultati al proprio manager per includerli nei report.

-

Quali plug-in Nessus vengono eseguiti dagli agenti Tenable

-

Le policy degli agenti Tenable includono plug-in che eseguono controlli locali appropriati alla piattaforma su cui è in esecuzione l'agente. Non crea connessioni ai servizi sull'host.

Questi plug-in includono quelli che eseguono l'audit delle patch, i controlli di conformità e il rilevamento di malware. Ci sono diverse eccezioni, tra cui:

- I plug-in che funzionano sulla base di informazioni divulgate in remoto non possono essere eseguiti sugli agenti.

- Gli agenti non eseguono la scansione di rete all'esterno e quindi non è possibile eseguire controlli di rete.

Il team di Tenable Research aggiunge e aggiorna costantemente i plug-in. Per un elenco esaustivo dei plug-in, consulta: /plug-ins.

-

Posso utilizzare solo la scansione basata su agente?

-

Tenable consiglia una combinazione di scansioni tradizionali con scansioni basate su agenti per garantire una visibilità completa dell'intera rete. Tuttavia, ci sono alcuni scenari in cui un agente Tenable è l'unico sensore disponibile per un dispositivo. L'agente Tenable è in grado di fornire una visibilità sui controlli e sulle vulnerabilità locali che altrimenti non ci sarebbe stata.

-

È possibile automatizzare la distribuzione/raggruppamento degli agenti?

-

Sì. È possibile utilizzare gli script o qualsiasi altra soluzione di gestione delle patch.

Prodotti correlati

Risorse correlate

- Tenable Nessus