Il futuro della gestione degli accessi al cloud: come Tenable Cloud Security ridefinisce l'accesso Just-in-Time

Gli approcci tradizionali all'accesso al cloud si basano su autorizzazioni statiche e permanenti che spesso godono di privilegi eccessivi. Scopri come l'accesso just-in-time rivoluziona completamente il settore.

La sfida dell'accesso nei moderni ambienti cloud

Con l'accelerazione dell'adozione del cloud, le organizzazioni sono alle prese con una sfida fondamentale per la sicurezza: come si fa a concedere alle persone l'accesso di cui hanno bisogno, ad esempio agli sviluppatori a chiamata che devono eseguire il debug dei problemi, agli ingegneri di affidabilità del sito (SRE) che devono riparare i problemi dell'infrastruttura o agli ingegneri DevOps che devono eseguire il provisioning o l'architettura delle risorse, evitando account con privilegi eccessivi e rischi di violazione?

Gli approcci tradizionali si basano in larga misura su autorizzazioni statiche e permanenti. Gli utenti umani spesso ricevono un accesso più ampio del necessario, semplicemente perché è difficile prevedere in modo specifico di quali autorizzazioni avranno bisogno. Queste autorizzazioni vengono raramente revocate, lasciando esposte le organizzazioni.

È qui che Tenable Cloud Security rivoluziona il settore. Tenable Cloud Security è una potente piattaforma di protezione delle applicazioni cloud-native (CNAPP) e non si limita a identificare i rischi legati agli accessi, ma ti aiuta attivamente a risolverli.

In questo blog, analizziamo il modo in cui puoi risolvere il problema delle autorizzazioni eccessive utilizzando la funzionalità di accesso just-in-time (JIT) di Tenable Cloud Security.

Accesso just-in-time: la soluzione elegante al rischio legato alle identità di persone

L'accesso JIT consente alle organizzazioni di ridurre drasticamente l'esposizione dalle identità compromesse, fornendo un sostituto all'accesso permanente. Invece di concedere un accesso permanente, che può essere sfruttato se e quando un'identità viene compromessa, gli utenti hanno la possibilità di richiedere un accesso temporaneo in base a un'esigenza aziendale definita.

Ecco come funziona:

- Tutti gli accessi esistenti (o almeno quelli sensibili) vengono rimossi.

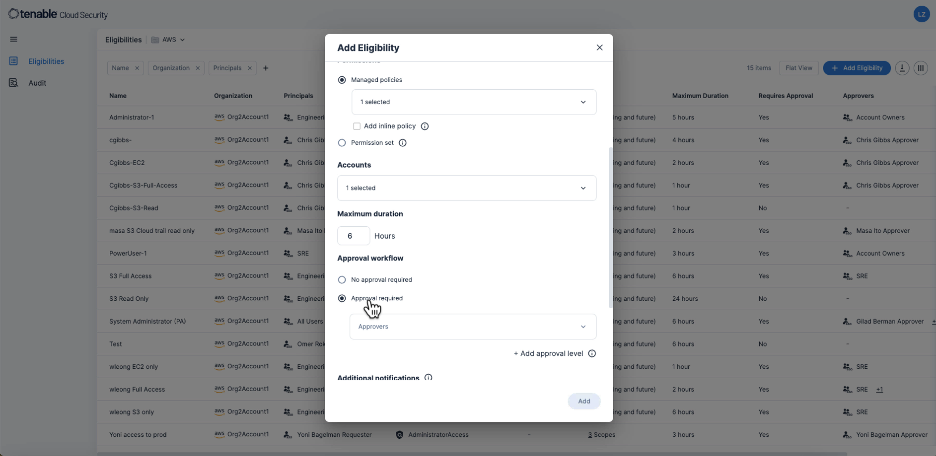

- Agli utenti vengono assegnati profili di idoneità per risorse o ruoli specifici.

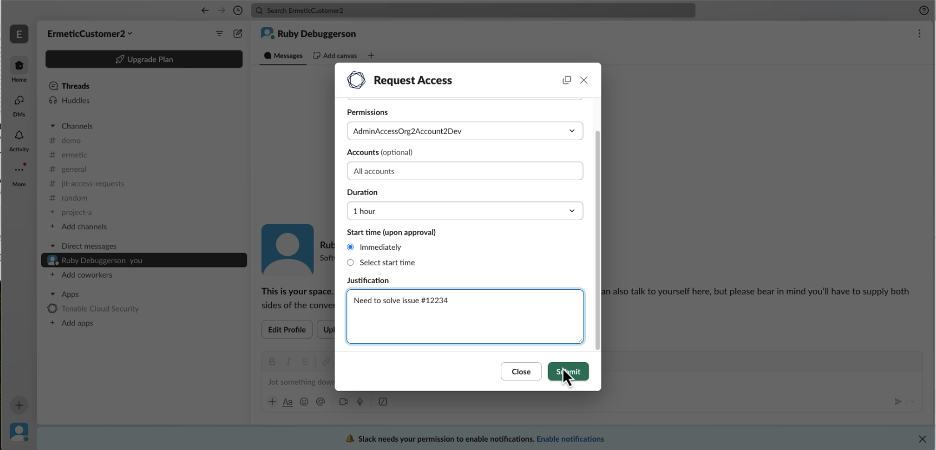

- Gli utenti richiedono l'accesso e sono facoltativamente tenuti a fornire una motivazione quando è necessario l'accesso.

- Se necessario, la richiesta può essere approvata da un approvatore assegnato o semplicemente concessa automaticamente, con un enorme vantaggio in termini di sicurezza rispetto a un'autorizzazione permanente.

- Per i casi altamente sensibili in cui più persone devono confermare l'accesso, è possibile applicare diversi livelli di approvazione, se necessario.

- L'accesso viene concesso per un periodo di tempo limitato (misurato in ore), quindi revocato automaticamente.

L'accesso JIT riduce drasticamente la superficie di attacco legata alle identità umane, garantendo che i privilegi elevati vengano utilizzati solo quando richiesto e solo per il tempo necessario.

Esperienza dell'utente: dove la sicurezza incontra l'usabilità

Tenable sa che anche la migliore soluzione di sicurezza non avrà successo senza l'adozione e la collaborazione del suo pubblico di riferimento. Ecco perché l'accesso JIT in Tenable Cloud Security è stato progettato pensando a un'esperienza utente fluida.

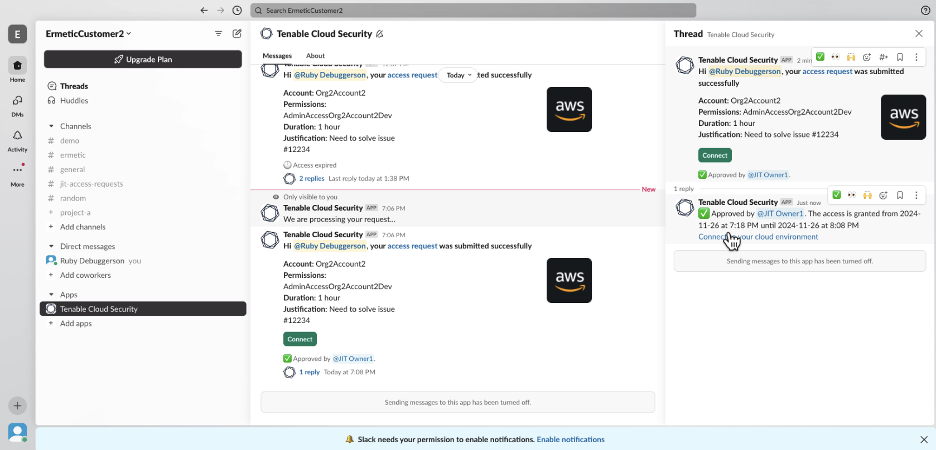

Le richieste di accesso e le approvazioni possono essere gestite direttamente all'interno di piattaforme di messaggistica, come Slack o Microsoft Teams, che vengono incontro ai tuoi team nel luogo in cui si trovano. Gli utenti e gli approvatori rimangono nei loro flussi di lavoro nativi e beneficiano di un processo sicuro e verificabile.

La Figura 3, qui di seguito, mostra come la richiesta, l'approvazione e il link di accesso siano tutti raggruppati nello stesso thread per un'esperienza semplificata, fluida e agevole.

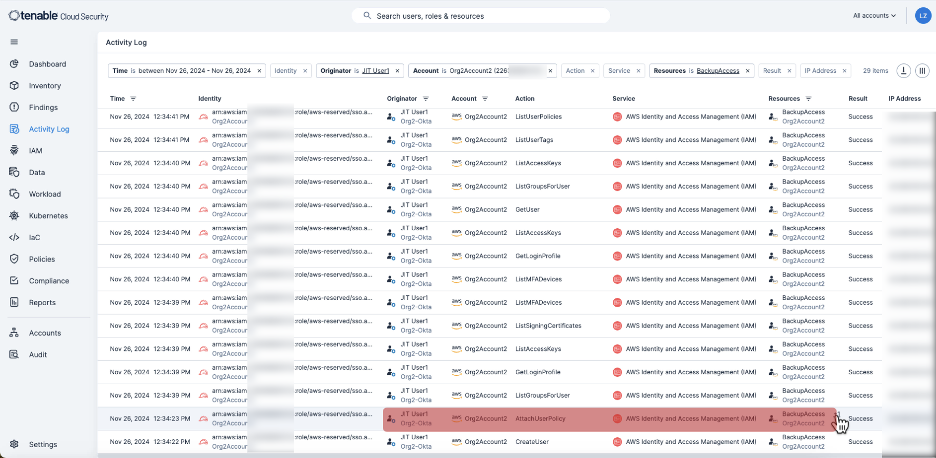

E a proposito di verifiche, Tenable Cloud Security non si limita a registrare gli accessi. Fornisce un'interfaccia di registro delle attività semplice e intuitiva per ogni sessione. A differenza dei registri spesso frammentati dei fornitori di cloud, questi sono personalizzati per facilitare l'audit, la verifica della conformità o la risposta agli incidenti. Quindi, se si desidera effettuare un controllo più approfondito e rivedere ciò che è accaduto durante le sessioni, o se si è costretti a farlo in caso di incidente, è estremamente facile aprire il registro della sessione e rivederlo.

Ampliare la portata: l'accesso JIT in Tenable Cloud Security ora si estende alle applicazioni SaaS

Sulla base del feedback dei clienti, Tenable ha esteso la funzionalità JIT alle appartenenze ai gruppi di fornitori di identità (IdP). Si tratta di una questione importante.

In molte organizzazioni, l'accesso alle applicazioni SaaS (Software-as-a-Service) (come i responsabili della gestione dei segreti, gli strumenti di osservabilità, le piattaforme di ticketing ecc.) è regolato attraverso le appartenenze ai gruppi nei fornitori di identità come Okta o Microsoft Entra ID. Con Tenable Cloud Security, è ora possibile fornire l'appartenenza a gruppi temporanei attraverso lo stesso modello di accesso JIT, controllando e verificando in modo efficace l'accesso alle app SaaS con la stessa granularità e automazione delle risorse cloud.

Ciò significa che i clienti di Tenable Cloud Security hanno ora un controllo unificato dell'infrastruttura cloud e l'accesso SaaS attraverso un'unica soluzione.

Approvvigionamento semplificato: l'accesso JIT è ora incluso in Tenable Cloud Security

Forse la novità più entusiasmante: l'accesso JIT non deve essere acquistato separatamente. Da oggi è incluso in Tenable Cloud Security.

La fatturazione è semplice. Così come Tenable Cloud Security fattura in base al numero di risorse cloud, l'accesso JIT considera ogni utente idoneo come una risorsa fatturabile. Se sei cliente di Tenable Cloud Security, hai già accesso a tutta la potenza di JIT: nessun contratto separato, nessuna piattaforma aggiuntiva. Ad esempio, se hai un team di cinque sviluppatori che possono richiedere autorizzazioni elevate, questi contano come cinque ulteriori risorse fatturabili, indipendentemente dal numero di autorizzazioni di cui dispongono.

Perché l'accesso JIT rende Tenable Cloud Security la CNAPP di riferimento

Tenable Cloud Security non si limita a identificare i problemi. Li risolve:

- Dà la priorità ai rischi di identità con un contesto reale.

- Fornisce controlli granulari e in tempo reale sia per i servizi che per le identità umane.

- Offre un'integrazione nativa con gli strumenti di collaborazione quotidiani.

- Semplifica la verificabilità e la risposta agli incidenti.

- Estende la protezione oltre il cloud al livello SaaS.

- Semplifica l'adozione con un'esperienza utente intuitiva e un modello di fatturazione fluido.

Conclusione: gestione degli accessi ripensata

I migliori strumenti di sicurezza si integrano nel flusso di lavoro ed eliminano silenziosamente i rischi prima che diventino un problema.

L'accesso JIT di Tenable Cloud Security è più di una funzionalità: è un cambiamento di filosofia. Riduce i rischi legati all'identità senza sacrificare l'agilità. Semplifica la conformità senza aggiungere spese generali. Inoltre, consente ai team di muoversi rapidamente, di rimanere sicuri e assicurare chiarezza su chi ha accesso a cosa, quando e perché.

Se sei già cliente di Tenable Cloud Security, questo è il momento migliore per iniziare a usare l'accesso JIT. E se stai valutando le CNAPP, chiediti: ti aiutano a risolvere il problema o ti mostrano solo dove si trova?

Con Tenable Cloud Security, la risposta è chiara.

Visita il sito https://www.tenable.com/announcements/provide-access-just-in-time e scopri di più su come le funzionalità di accesso di Tenable Cloud Security possono aiutare a ridurre le esposizioni.

Scopri di più

- Cloud

Tenable One

Richiedi una demo

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Grazie

Grazie per l'interesse dimostrato per Tenable One.

Un rappresentante ti contatterà a breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success