Dai priorità alle tue esposizioni critiche

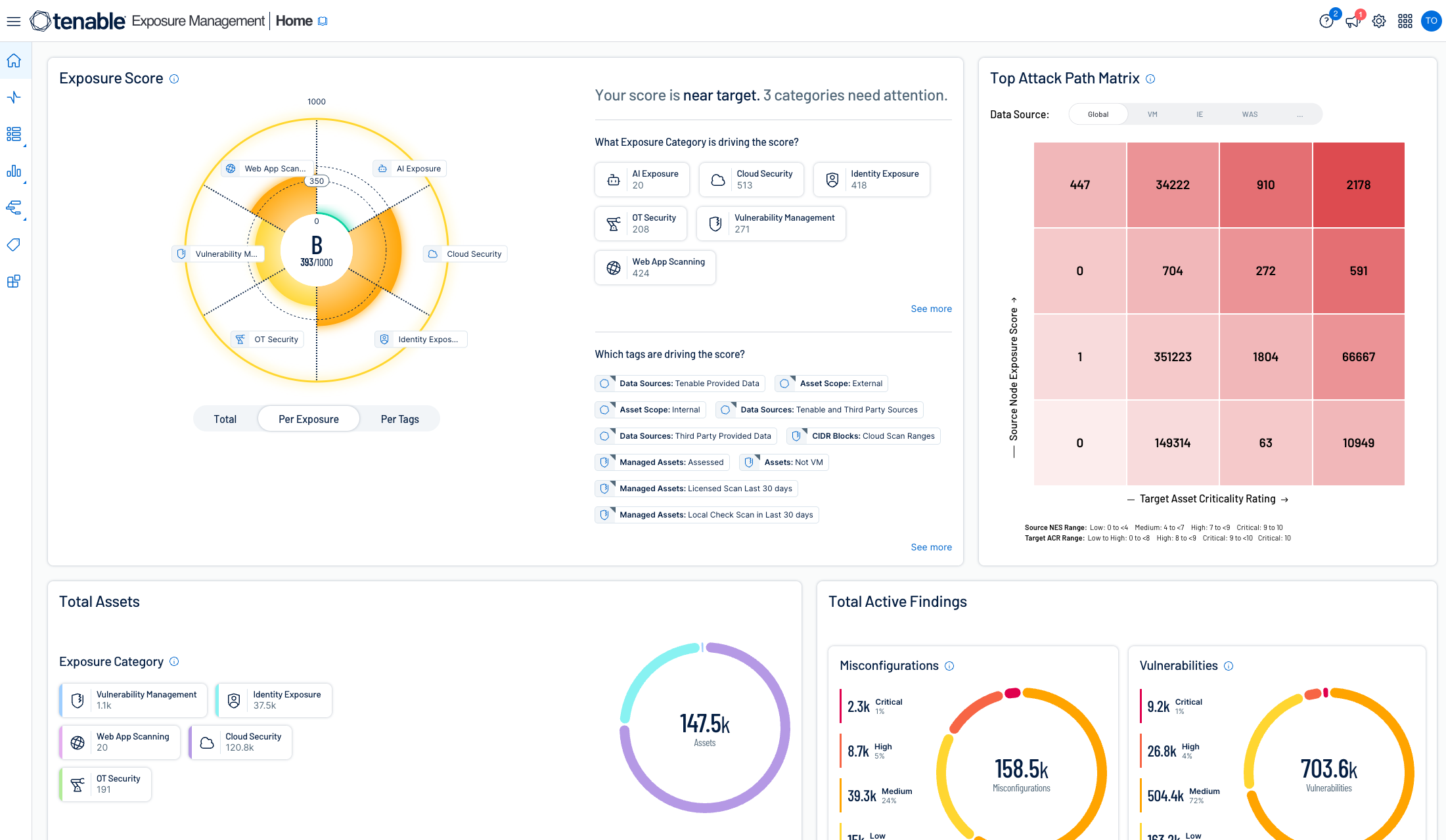

Vai oltre la tradizionale gestione delle vulnerabilità. Sfrutta la gestione dell'esposizione per uniformare i punteggi di rischio su tutta la tua superficie di attacco e concentrarti sulla piccola percentuale di esposizioni (come vulnerabilità, configurazioni errate e autorizzazioni eccessive) che rappresentano una minaccia immediata per la tua azienda.

Modernizza il modo in cui definisci ciò che è davvero critico

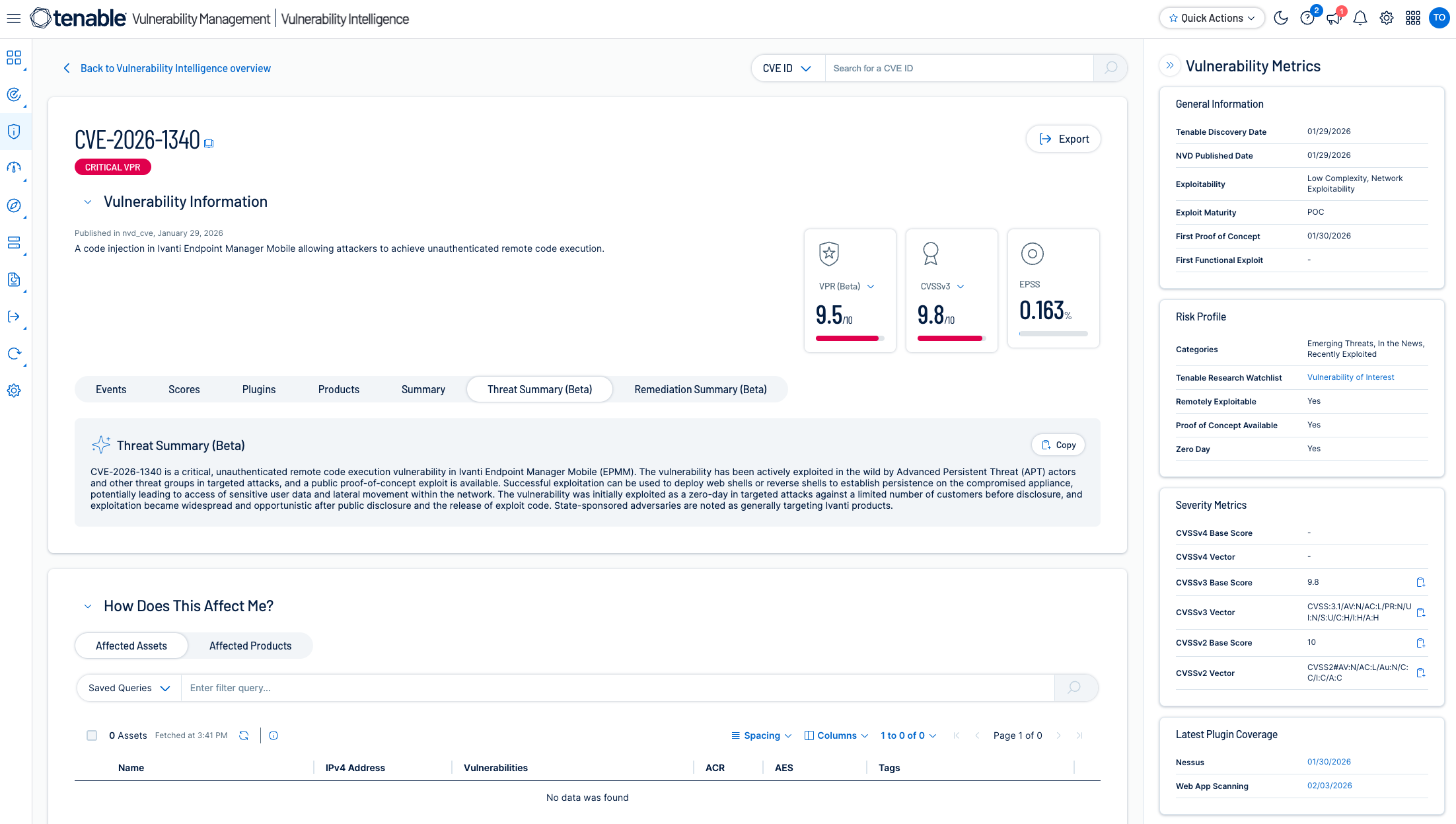

Smetti di inseguire ogni CVE. Passa alla gestione dell'esposizione per dare priorità alla correzione delle vulnerabilità in base alla sfruttabilità reale e all'impatto aziendale.

Prendi decisioni basate sul rischio

Concentra la correzione sull'1,6% delle vulnerabilità che gli autori di attacchi stanno sfruttando attivamente e che hanno maggiori probabilità di incidere sul tuo specifico contesto aziendale.

Uniforma i tuoi punteggi di rischio

Integra dati frammentati in una vista unificata grazie a un punteggio dinamico del rischio informatico applicato ai dati di prima e terza parte.

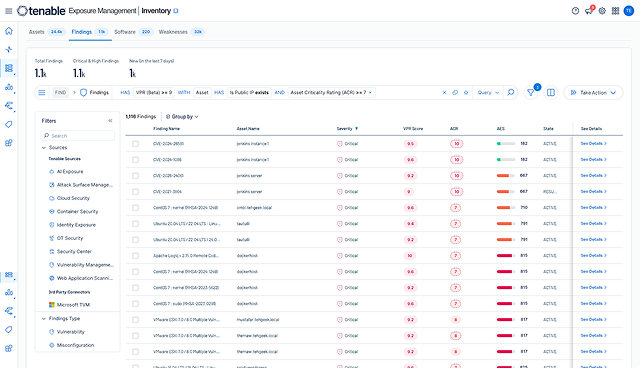

Porta alla luce i segnali critici di esposizione

Identifica combinazioni critiche tra contesto degli asset, privilegi utente e intelligence delle minacce per dare priorità alla correzione in modo più efficace.

Misura i tuoi progressi

Trasforma i risultati tecnici in un Cyber Exposure Score (CES) per offrire al management una visione chiara e oggettiva dell'evoluzione del rischio nel tempo.

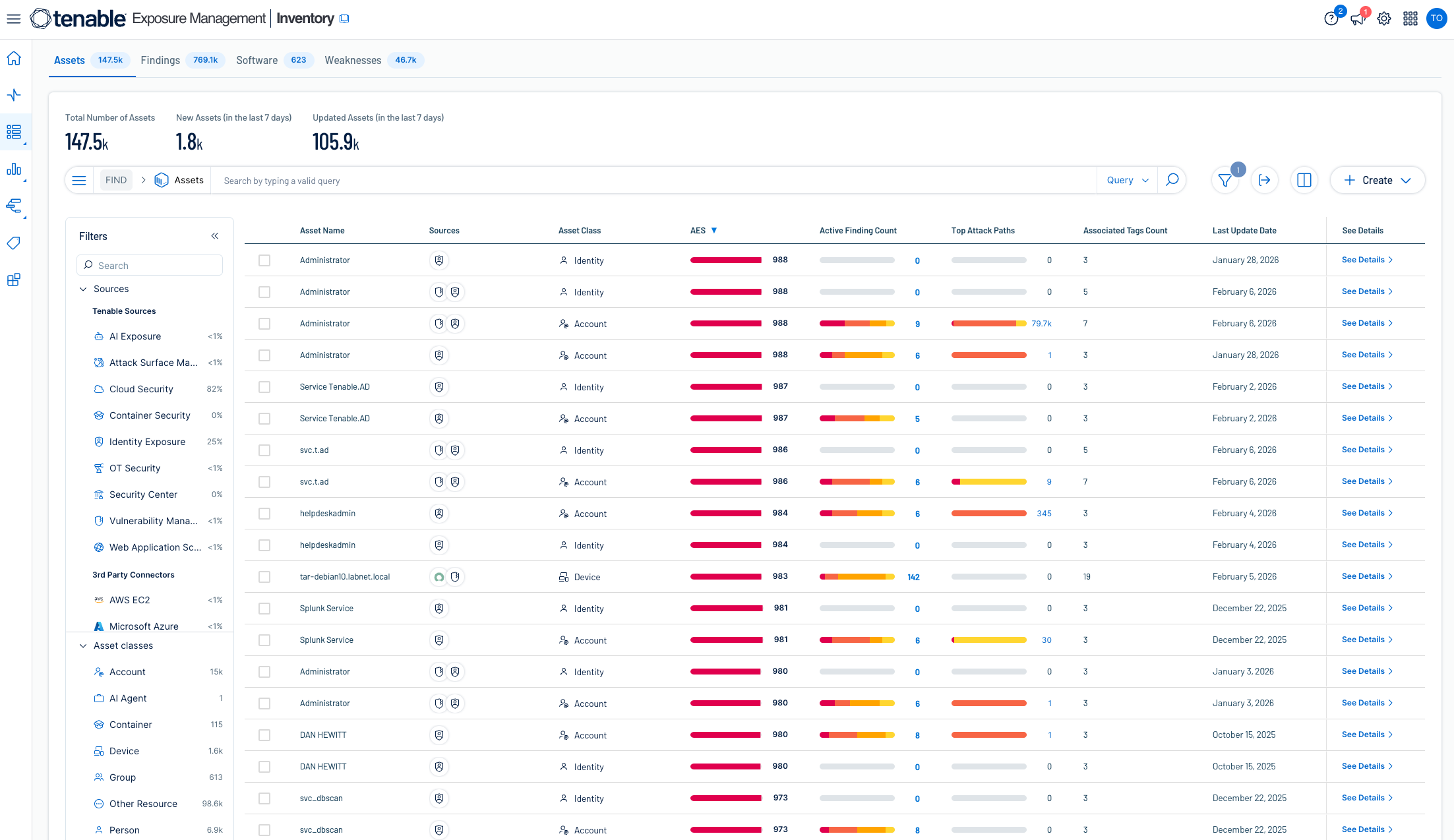

Abbatti i silos di sicurezza nel tuo ambiente

Non lasciare che vulnerabilità legate alle identità o configurazioni errate del cloud si nascondano dietro le vulnerabilità software. Consolida ogni esposizione in un unico inventario con Tenable One per gestire il rischio su tutta la tua superficie di attacco.

Associa i rischi tra ambienti diversi

Individua combinazioni critiche e analizza i percorsi di attacco unificando vulnerabilità, configurazioni errate e rischi legati alle identità nella tua infrastruttura ibrida.

Dai priorità in base alla sfruttabilità e all'impatto

Utilizza un modello di punteggio normalizzato (AES) che combina sfruttabilità, criticità degli asset e percorsi di accesso per dare priorità ai rischi più critici.

Fornisci dati solidi e giustificabili ai team di correzione

Offri ai team di correzione il contesto e le motivazioni alla base di ogni richiesta. Ottieni intelligence sulle minacce e contesto aziendale per accelerare le azioni.

Inizia con Tenable One

Tenable One ha aiutato i nostri ingegneri a ridurre del 75% il tempo dedicato alle attività manuali, consentendo loro di concentrarsi sul lavoro di ingegneria vero e proprio.

- Tenable Cloud Security

Tenable One

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Tenable One

Richiedi una demo

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Grazie

Grazie per l'interesse dimostrato per Tenable One.

Un rappresentante ti contatterà a breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success