Tenable One Cloud Exposure CIEM

Nel cloud pubblico, le identità e i diritti rappresentano il rischio maggiore per l'infrastruttura cloud. Tenable One Cloud Exposure CIEM, part of our unified CNAPP, isolates and eradicates those exposures. In questo modo è possibile ottenere privilegi minimi su larga scala e favorire l'adozione del cloud.

Con la piattaforma di sicurezza interattiva per il rischio nel cloud

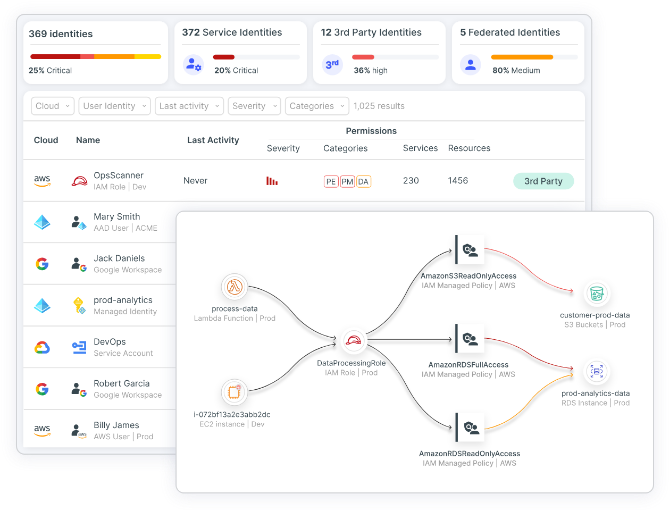

Visualize all identity access

Map human and machine identities to find excessive permissions and hidden access paths to your critical cloud assets.

Uncover toxic combinations

Contextualize risk by correlating misconfigurations with overprivileged identities to pinpoint your most critical attack paths.

Remediate at high speed

Neutralize high-risk paths with precise remediation and JIT access. Fix priority exposures even if you only have five minutes.

Proteggi il cloud dagli autori di attacchi che sfruttano le identità, i privilegi di accesso troppo permissivi e le autorizzazioni eccessive

Manage access

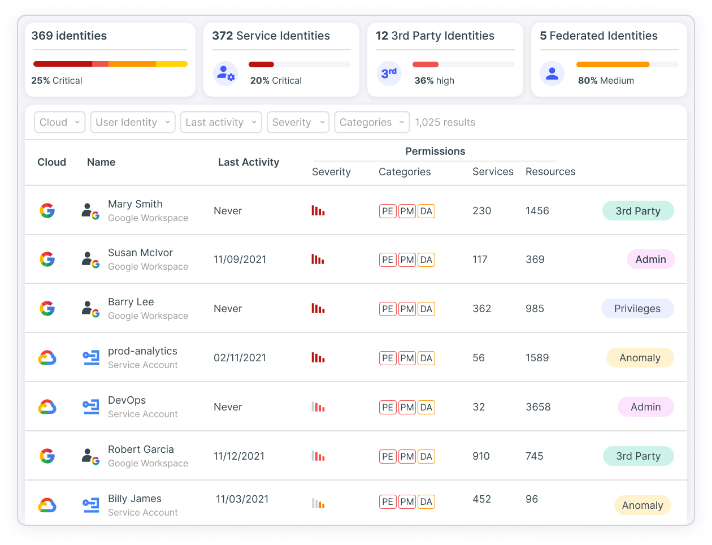

Vedi quali utenti hanno accesso ai servizi cloud: persone macchine o servizi

Lo sfruttamento delle identità è alla base di quasi tutte le violazioni dei dati. Gli utenti malintenzionati prendono di mira i privilegi IAM mal gestiti per accedere ai dati sensibili. Purtroppo, quasi tutte le autorizzazioni del cloud sono dotate di privilegi eccessivi aumentando così la possibilità che si verifichi un incidente di sicurezza. La complessità del cloud, che comprende migliaia di microservizi che necessitano di accedere a risorse e livelli di policy che cambiano frequentemente, rende difficile la comprensione del rischio legato agli accessi e alle autorizzazioni.

I principali analisti raccomandano alle aziende di automatizzare la gestione dei diritti e dei privilegi minimi come parte fondamentale della loro strategia cloud. Cloud infrastructure and entitlement management does just that.

Orchestrate entitlements

[Tenable Cloud Security] va oltre la visibilità delle autorizzazioni rivelando il contesto di rischio IAM in modo da fornire informazioni utili al nostro team DevOps, facilitando così i loro sforzi nel mitigare il rischio e ridurre al minimo le interruzioni.

Scegli una sicurezza delle identità e dei diritti leader di settore con Tenable

Tenable One Cloud Exposure CIEM offers the most comprehensive solution for securely managing human and service identities in your cloud environment. Visualizza tutte le identità e i diritti, utilizzando l'analisi automatica per individuare e prioritizzare i rischi, compresi i permessi eccessivi e le combinazioni tossiche, in modo accurato e contestuale. Raccogli informazioni dettagliate sull'accesso necessario per eseguire un'attività, correggi i rischi utilizzando flussi di lavoro automatizzati, utilizza privilegi minimi da subito e indaga sui comportamenti sospetti.

With Tenable One Cloud Exposure CIEM, you can answer critical identity-related cloud security questions, such as:

- Chi ha accesso a quali risorse nel cloud?

- Dove sono i rischi maggiori?

- Cosa devo fare per correggere?

- Come posso garantire la conformità nel cloud?

Valuta il rischio

Gestione degli asset multi-cloud e valutazione del rischio full-stack

Scopri e visualizza in modo continuo un inventario completo di tutte le identità, i diritti, le risorse e le configurazioni nell'ambiente cloud, compresi gli utenti IAM, federati e di terze parti. Tenable One Cloud Exposure CIEM applies full-stack analysis that evaluates cloud provider permission models across identity, network, compute and data resources to surface precise findings in context. Ottieni una visione completa dei rischi legati all'identità, comprese le autorizzazioni eccessive, l'esposizione della rete e i pericoli nascosti.

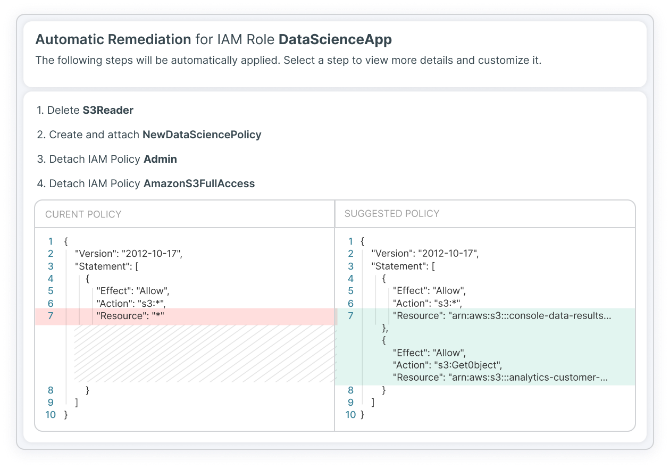

Automatizza la correzione

Correzione automatica personalizzata in base alle esigenze

Tenable One Cloud Exposure CIEM helps mitigate risky privileges — and faulty configurations — through automated and assisted remediation tools. Rimuovi rapidamente i diritti non intenzionali e correggi le configurazioni errate per eliminare i rischi associati.

- Utilizza procedure guidate che mostrano le fasi di correzione e le opzioni di correzione automatica

- Inserisci policy ottimizzate generate automaticamente e correzioni di configurazione nei flussi di lavoro DevOps esistenti, come Jira o ServiceNow

- Riduci il tempo medio di correzione (MTTR) fornendo agli sviluppatori snippet di codice delle dimensioni giuste e con privilegi minimi

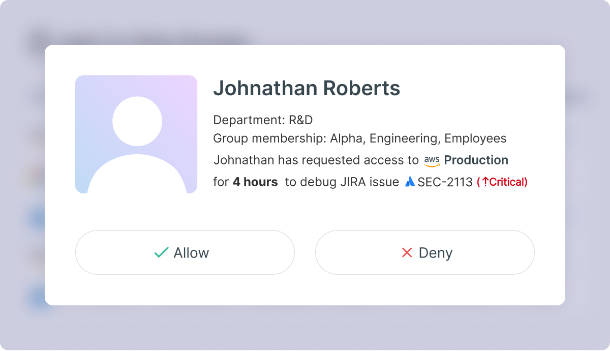

Enable JIT

Favorisci l'innovazione senza sacrificare la sicurezza con l'accesso Just-in-Time (JIT)

A volte i team tecnici hanno bisogno di un accesso con privilegi elevati negli ambienti cloud sensibili, ad esempio per il debug o la distribuzione manuale di un servizio. La concessione di un accesso ampio può comportare dei rischi se non viene revocato quando non è più necessario. La gestione degli accessi Just-in-Time (JIT) di Tenable consente di controllare l'accesso degli sviluppatori in base alla giustificazione aziendale. Con Tenable JIT è possibile applicare policy di minimizzazione dei privilegi dettagliate ed evitare privilegi di lunga durata, riducendo al minimo la superficie di attacco del cloud. Gli sviluppatori potranno inviare rapidamente richieste, inviare notifiche agli approvatori e ottenere un accesso temporaneo. Consente di mantenere la governance monitorando l'attività durante la sessione e generando report dettagliati sugli accessi JIT.

Expose threats

Investiga sulle minacce e rileva le anomalie

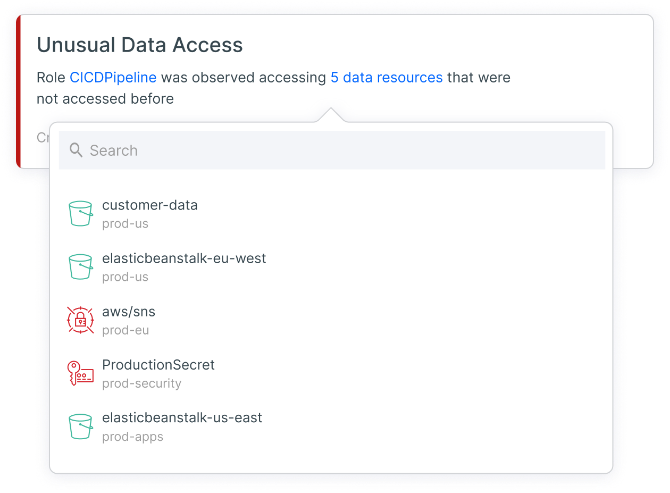

With Tenable One Cloud Exposure CIEM, you can perform continuous cloud risk analysis against behavioral baselines to detect anomalies and suspicious activity. Tenable One Cloud Exposure CIEM identifies identity-based threats such as unusual activity related to data access, network access management, permission management, privilege escalation and more. Con l'esecuzione di query sui log arricchiti, è possibile comprendere, visualizzare e analizzare i rischi nel contesto. È possibile ridurre ulteriormente l'MTTR attraverso integrazioni con SIEM (come Splunk e IBM QRadar) e con sistemi di ticketing/notifica (come ServiceNow e Jira).

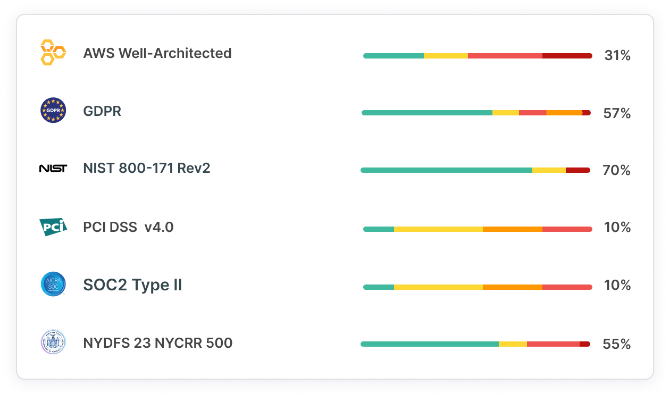

Maintain compliance

Governance e conformità continue degli accessi

Le normative sulla sicurezza e sulla privacy, come CIS, SOC2 e HIPAA, richiedono alle organizzazioni di dotarsi di funzionalità di sicurezza del cloud per la gestione dei criteri di accesso e l'applicazione di privilegi minimi. Controlli efficaci consentono audit continui e un reporting automatico sull'utilizzo delle identità cloud con privilegi. Il percorso verso un approccio basato su privilegi minimi e shift left inizia con un quadro completo e accurato di tutti i diritti. Tenable One Cloud Exposure CIEM analyzes how human and machine users access cloud resources and auto-generates access policies based on actual needs that integrate into your remediation workflows. Esegui verifiche continue dello stato di conformità e genera facilmente rapporti dettagliati.

Prodotti correlati

Cloud Exposure (CNAPP)

Elimina l'esposizione del cloud con la piattaforma di sicurezza del cloud interattiva.

Exposure Management Platform

Migliora la prevenzione degli attacchi con minore sforzo.

Risorse correlate

Osserva

Tenable

all'opera

Scopri come Tenable può offrire al tuo team la chiarezza necessaria per correggere ciò che conta davvero, alla velocità dell'IA.

- Tenable Cloud Security

Tenable One

Richiedi una demo

La piattaforma di gestione dell'esposizione basata sull'IA leader nel mondo.

Grazie

Grazie per l'interesse dimostrato per Tenable One.

Un rappresentante ti contatterà a breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success